Zapewnienie bezpieczeństwa sieci w dynamicznie zmieniającym się środowisku IT i ciągłej ewolucji użytkowników wymaga szeregu zaawansowanych narzędzi do przeprowadzania analiz w czasie rzeczywistym. Infrastruktura monitorująca może obejmować monitorowanie wydajności sieci i aplikacji (NPM/APM), rejestratory danych i tradycyjne analizatory sieci, podczas gdy systemy obronne wykorzystują zapory sieciowe, systemy ochrony przed włamaniami (IPS), zapobieganie wyciekom danych (DLP), oprogramowanie antywirusowe i inne rozwiązania.

Niezależnie od stopnia specjalizacji narzędzi do monitorowania i zabezpieczania, wszystkie mają dwie wspólne cechy:

• Trzeba dokładnie wiedzieć, co dzieje się w sieci

• Wyniki analizy oparte są wyłącznie na danych otrzymanych

Badanie przeprowadzone przez Enterprise Management Association (EMA) w 2016 roku wykazało, że prawie 30% respondentów nie ufa swoim narzędziom w kwestii odbioru wszystkich potrzebnych danych. Oznacza to, że w sieci występują martwe punkty monitorowania, co ostatecznie prowadzi do daremnych wysiłków, nadmiernych kosztów i większego ryzyka ataku hakerskiego.

Widoczność wymaga unikania niepotrzebnych inwestycji i martwych punktów monitorowania sieci, co wymaga gromadzenia odpowiednich danych o wszystkim, co dzieje się w sieci. Splittery/splittery i porty lustrzane urządzeń sieciowych, znane również jako porty SPAN, stają się punktami dostępu wykorzystywanymi do przechwytywania ruchu w celu analizy.

To stosunkowo „prosta operacja”; prawdziwym wyzwaniem jest efektywne przesyłanie danych z sieci do każdego narzędzia, które ich potrzebuje. Jeśli masz tylko kilka segmentów sieci i stosunkowo niewiele narzędzi analitycznych, oba te elementy można połączyć bezpośrednio. Jednak biorąc pod uwagę tempo, w jakim sieci się skalują, nawet jeśli jest to logicznie możliwe, istnieje duże prawdopodobieństwo, że to połączenie jeden do jednego stworzy koszmar dla zarządzania, którego nie da się rozwiązać.

Agencja EMA podała, że 35% przedsiębiorstw wskazało niedobór portów SPAN i splitterów jako główny powód braku możliwości pełnego monitorowania segmentów sieci. Porty w zaawansowanych narzędziach analitycznych, takich jak zapory sieciowe, również mogą być rzadsze, dlatego kluczowe jest, aby nie przeciążać sprzętu i nie obniżać jego wydajności.

Dlaczego potrzebujesz brokerów pakietów sieciowych?

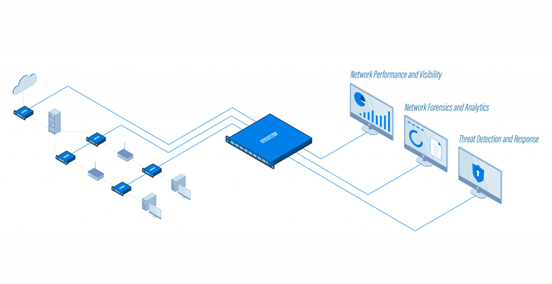

Broker pakietów sieciowych (NPB) jest instalowany pomiędzy portami splittera lub SPAN, służącymi do dostępu do danych sieciowych, a także do narzędzi bezpieczeństwa i monitorowania. Jak sama nazwa wskazuje, podstawową funkcją brokera pakietów sieciowych jest koordynacja danych pakietów sieciowych w celu zapewnienia, że każde narzędzie analityczne precyzyjnie uzyska potrzebne mu dane.

NPB dodaje coraz ważniejszą warstwę inteligencji, która redukuje koszty i złożoność, pomagając Ci:

Aby uzyskać bardziej kompleksowe i dokładne dane w celu lepszego podejmowania decyzji

Broker pakietów sieciowych z zaawansowanymi możliwościami filtrowania służy do dostarczania dokładnych i efektywnych danych dla narzędzi do monitorowania i analizy bezpieczeństwa.

Większe bezpieczeństwo

Gdy nie można wykryć zagrożenia, trudno je powstrzymać. NPB został zaprojektowany, aby zapewnić, że zapory sieciowe, systemy IPS i inne systemy obronne zawsze mają dostęp do dokładnie tych danych, których potrzebują.

Rozwiązuj problemy szybciej

W rzeczywistości samo zidentyfikowanie problemu odpowiada za 85% MTTR. Przestoje oznaczają straty finansowe, a niewłaściwe zarządzanie nimi może mieć katastrofalny wpływ na Twoją firmę.

Kontekstowe filtrowanie zapewniane przez NPB pomaga szybciej odkrywać i ustalać przyczyny problemów dzięki zastosowaniu zaawansowanej inteligencji aplikacji.

Zwiększ inicjatywę

Metadane udostępniane przez inteligentne NPB za pośrednictwem NetFlow ułatwiają również dostęp do danych empirycznych, co pozwala zarządzać wykorzystaniem pasma, trendami i wzrostem, aby rozwiązać problem w zarodku.

Lepszy zwrot z inwestycji

Inteligentne NPB może nie tylko agregować ruch z punktów monitorowania, takich jak przełączniki, ale także filtrować i zestawiać dane, aby poprawić wykorzystanie i wydajność narzędzi bezpieczeństwa i monitorowania. Obsługując tylko istotny ruch, możemy poprawić wydajność narzędzi, zmniejszyć przeciążenie, zminimalizować fałszywe alarmy i osiągnąć większy zasięg bezpieczeństwa przy mniejszej liczbie urządzeń.

Pięć sposobów na zwiększenie zwrotu z inwestycji (ROI) dzięki brokerom pakietów sieciowych:

• Szybsze rozwiązywanie problemów

• Szybciej wykrywaj luki w zabezpieczeniach

• Zmniejszenie obciążenia narzędziami bezpieczeństwa

• Wydłużenie żywotności narzędzi monitorujących podczas aktualizacji

• Uprość zgodność

Co dokładnie może zrobić NPB?

Agregacja, filtrowanie i dostarczanie danych brzmi teoretycznie prosto. W rzeczywistości jednak inteligentne NPB mogą wykonywać bardzo złożone funkcje, co przekłada się na wykładniczo wyższy poziom wydajności i bezpieczeństwa.

Jedną z funkcji jest równoważenie obciążenia. Na przykład, jeśli modernizujesz sieć centrum danych z 1 Gb/s do 10 Gb/s, 40 Gb/s lub wyższej, NPB może zwolnić, aby przydzielić szybki ruch do istniejącej partii narzędzi do monitorowania analitycznego 1G lub 2G o niskiej prędkości. To nie tylko zwiększa wartość obecnej inwestycji w monitorowanie, ale także pozwala uniknąć kosztownych modernizacji podczas migracji IT.

Inne potężne funkcje oferowane przez NPB obejmują:

Nadmiarowe pakiety danych są deduplikowane

Narzędzia do analizy i bezpieczeństwa obsługują odbiór dużej liczby zduplikowanych pakietów przesyłanych z wielu splitterów. NPB może eliminować duplikację, zapobiegając marnowaniu mocy obliczeniowej przez narzędzia podczas przetwarzania powtarzających się danych.

Odszyfrowywanie SSL

Szyfrowanie Secure Socket Layer (SSL) to standardowa technika używana do bezpiecznego przesyłania prywatnych informacji. Hakerzy mogą jednak również ukrywać złośliwe cyberzagrożenia w zaszyfrowanych pakietach.

Analiza tych danych wymaga odszyfrowania, ale dekompozycja kodu wymaga cennej mocy obliczeniowej. Wiodący brokerzy pakietów sieciowych mogą odciążyć narzędzia bezpieczeństwa z obowiązku deszyfrowania, zapewniając ogólną przejrzystość i jednocześnie zmniejszając obciążenie kosztownych zasobów.

Maskowanie danych

Deszyfrowanie SSL sprawia, że dane są widoczne dla każdego, kto ma dostęp do narzędzi bezpieczeństwa i monitoringu. NPB może zablokować numery kart kredytowych lub ubezpieczenia społecznego, chronione informacje medyczne (PHI) lub inne poufne dane osobowe (PII) przed ich przekazaniem, dzięki czemu nie są one ujawniane narzędziu ani jego administratorom.

Zdejmowanie nagłówka

NPB może usuwać nagłówki, takie jak VLAN, VXLAN, L3VPN, dzięki czemu narzędzia, które nie potrafią obsługiwać tych protokołów, nadal mogą odbierać i przetwarzać dane pakietowe. Widoczność uwzględniająca kontekst pomaga wykrywać złośliwe aplikacje działające w sieci oraz ślady pozostawione przez atakujących podczas pracy w systemie i sieci.

Wywiad dotyczący aplikacji i zagrożeń

Wczesne wykrywanie luk w zabezpieczeniach zmniejsza utratę poufnych informacji, a ostatecznie koszty związane z lukami w zabezpieczeniach. Widoczność kontekstowa zapewniana przez NPB może być wykorzystana do wykrywania wskaźników włamań (IOC), identyfikacji geolokalizacji wektorów ataku i zwalczania zagrożeń kryptograficznych.

Inteligencja aplikacji wykracza poza warstwy 2-4 (model OSI) danych pakietowych, aż do warstwy 7 (warstwa aplikacji). Można tworzyć i eksportować bogate dane dotyczące zachowań i lokalizacji użytkowników i aplikacji, aby zapobiegać atakom na warstwę aplikacji, w których złośliwy kod podszywa się pod normalne dane i prawidłowe żądania klienta.

Dzięki analizie kontekstowej możesz wykrywać złośliwe aplikacje działające w Twojej sieci i ślady pozostawione przez atakujących podczas przechodzenia przez Twój system i sieć.

Monitorowanie aplikacji

Przejrzystość percepcji aplikacji ma również ogromny wpływ na wydajność i zarządzanie. Być może chcesz wiedzieć, kiedy pracownicy korzystali z usług w chmurze, takich jak Dropbox czy poczta internetowa, aby ominąć zasady bezpieczeństwa i przenieść pliki firmowe, lub kiedy byli pracownicy próbowali uzyskać dostęp do plików za pomocą osobistych usług przechowywania danych w chmurze.

Korzyści z NPB

• Łatwy w użyciu i zarządzaniu

• Inteligencja, która usuwa obciążenia zespołu

• Brak utraty pakietów – uruchamia zaawansowane funkcje

• 100% niezawodności

• Architektura o wysokiej wydajności

Czas publikacji: 20-01-2025