Blog techniczny

-

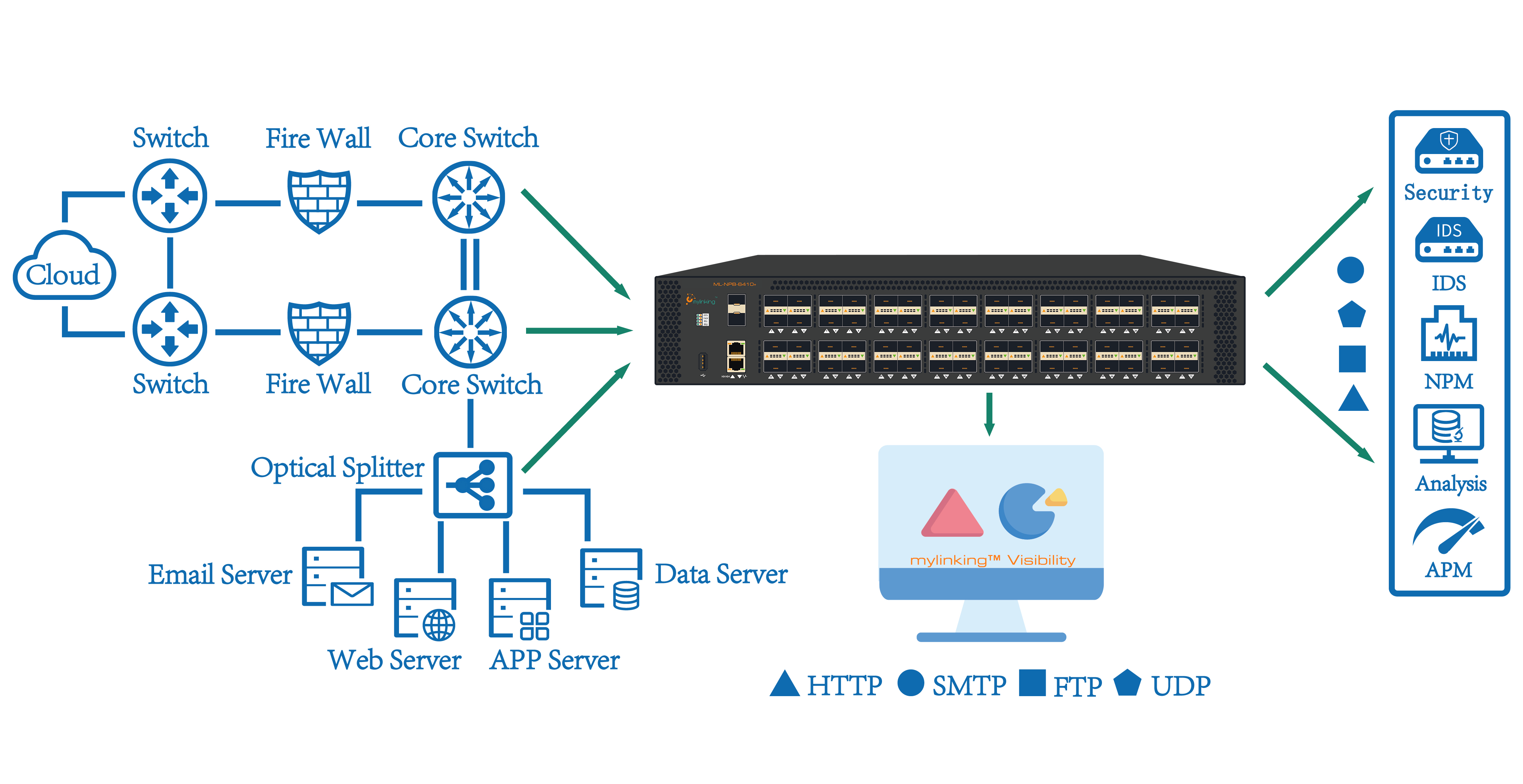

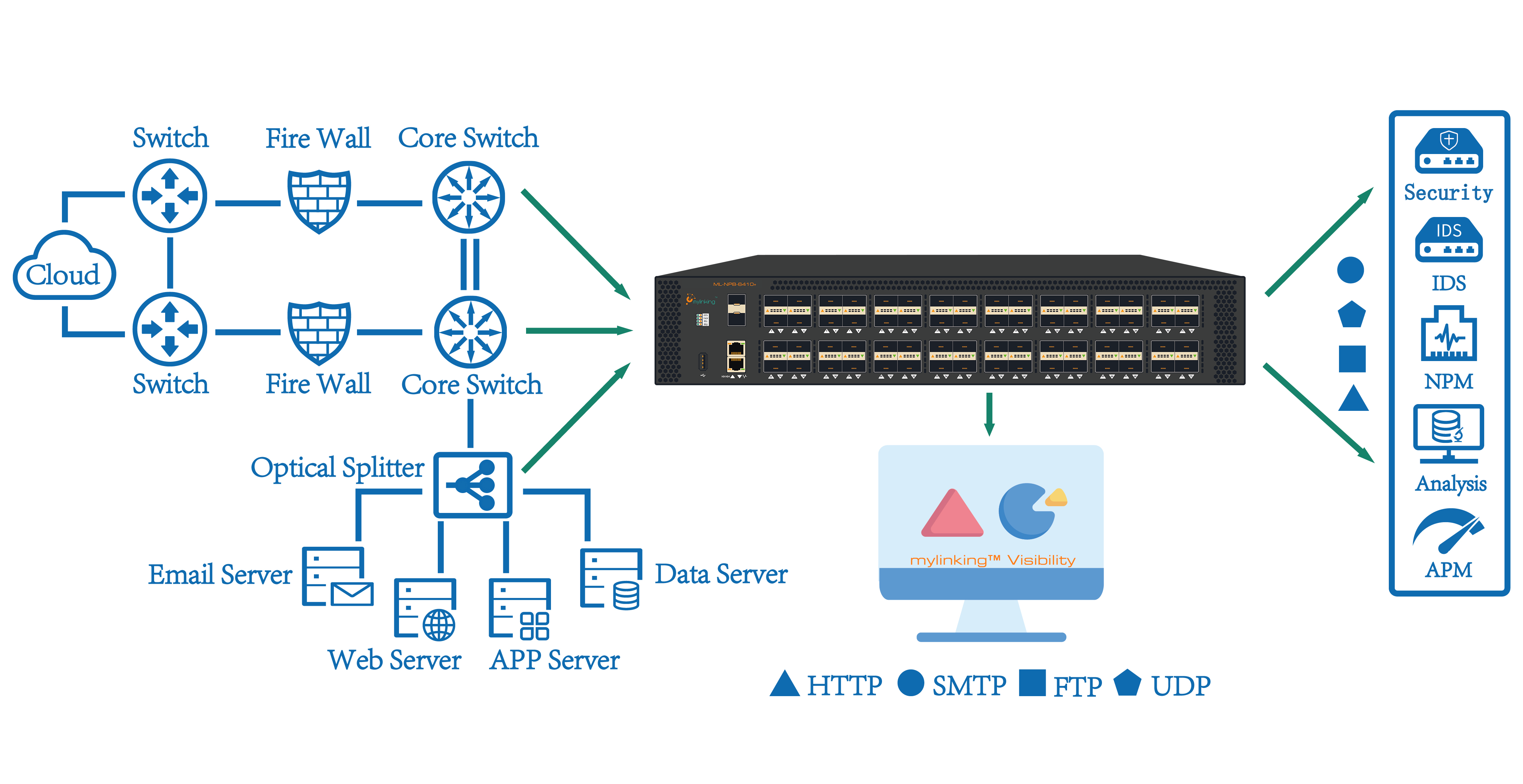

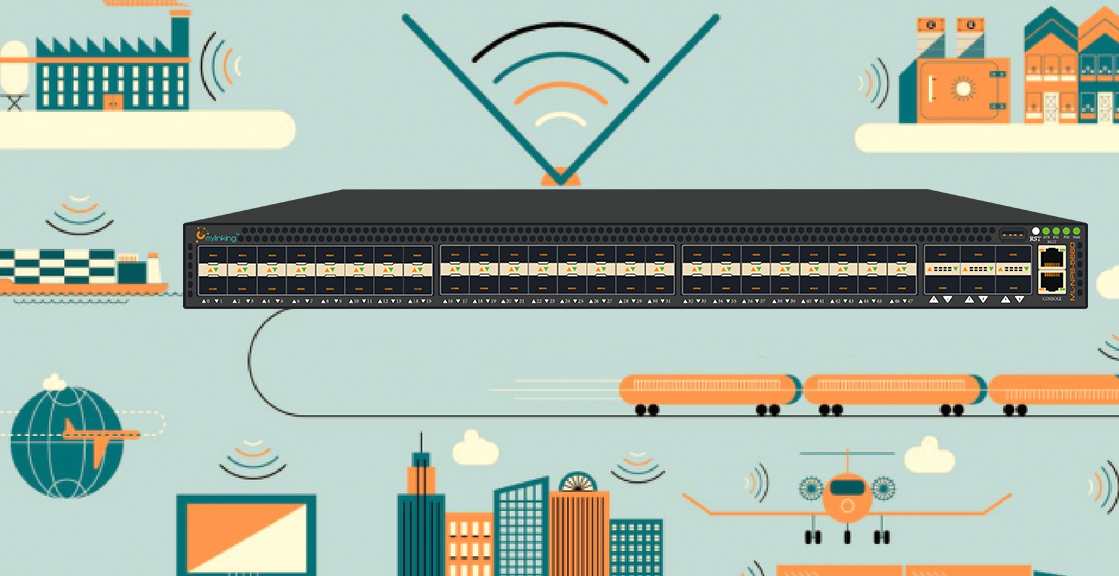

Broker pakietów sieciowych z obsługą 64 portów QSFP28 100G/40G o przepustowości do 6,4 Tb/s

Firma Mylinking™ opracowała nowy produkt – brokera pakietów sieciowych ML-NPB-6410+, który ma zapewnić zaawansowane możliwości kontroli i zarządzania ruchem w nowoczesnych sieciach. W tym blogu technicznym przyjrzymy się bliżej jego funkcjom, możliwościom i zastosowaniom...Przeczytaj więcej -

Aby uprościć i zoptymalizować infrastrukturę sieciową dzięki brokerowi pakietów sieciowych Mylinking™

W dzisiejszym świecie ruch sieciowy rośnie w niespotykanym dotąd tempie, co utrudnia administratorom sieci zarządzanie i kontrolowanie przepływu danych w różnych segmentach. Aby rozwiązać ten problem, Mylinking™ opracował nowy produkt – Network Pack...Przeczytaj więcej -

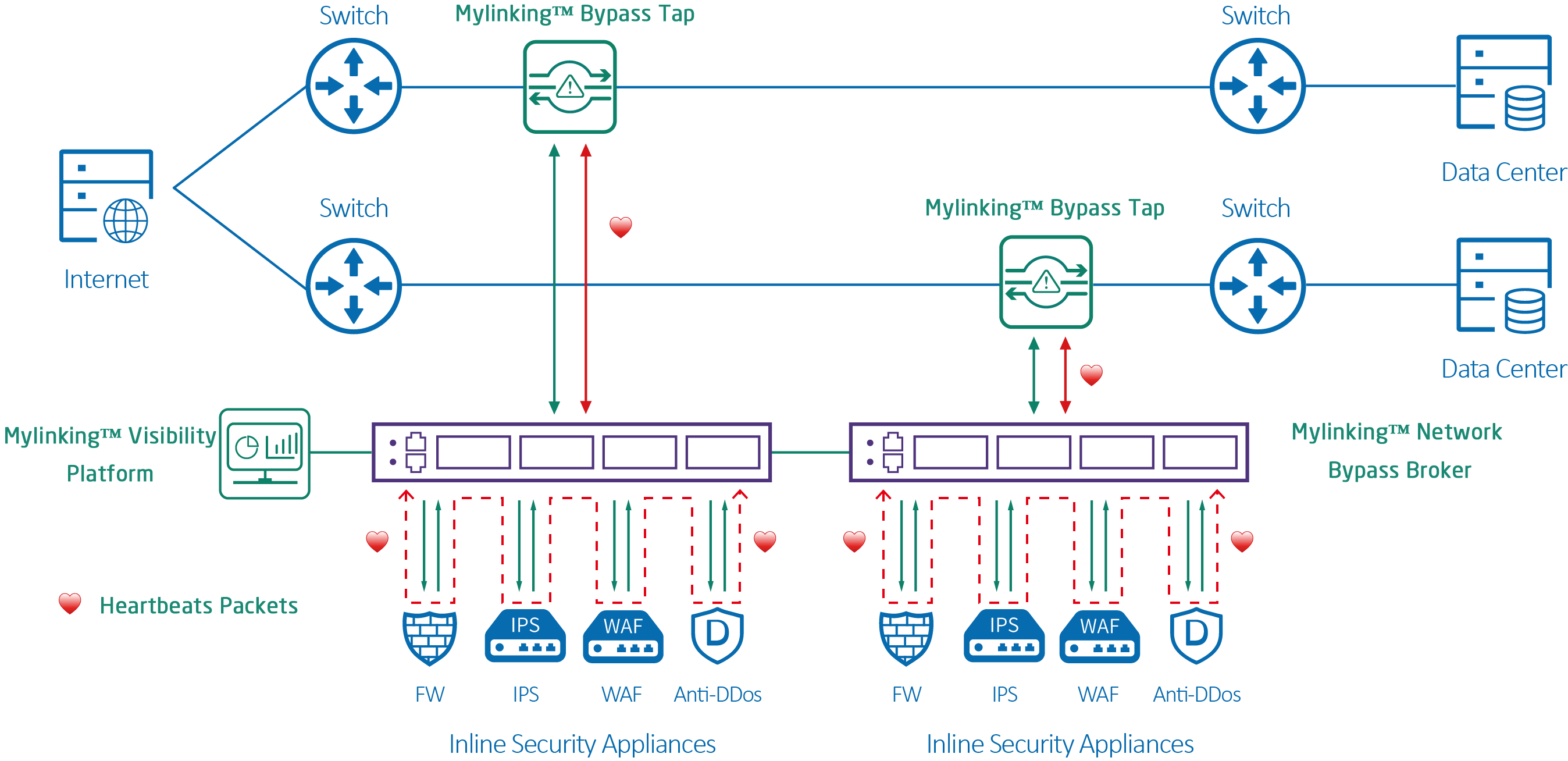

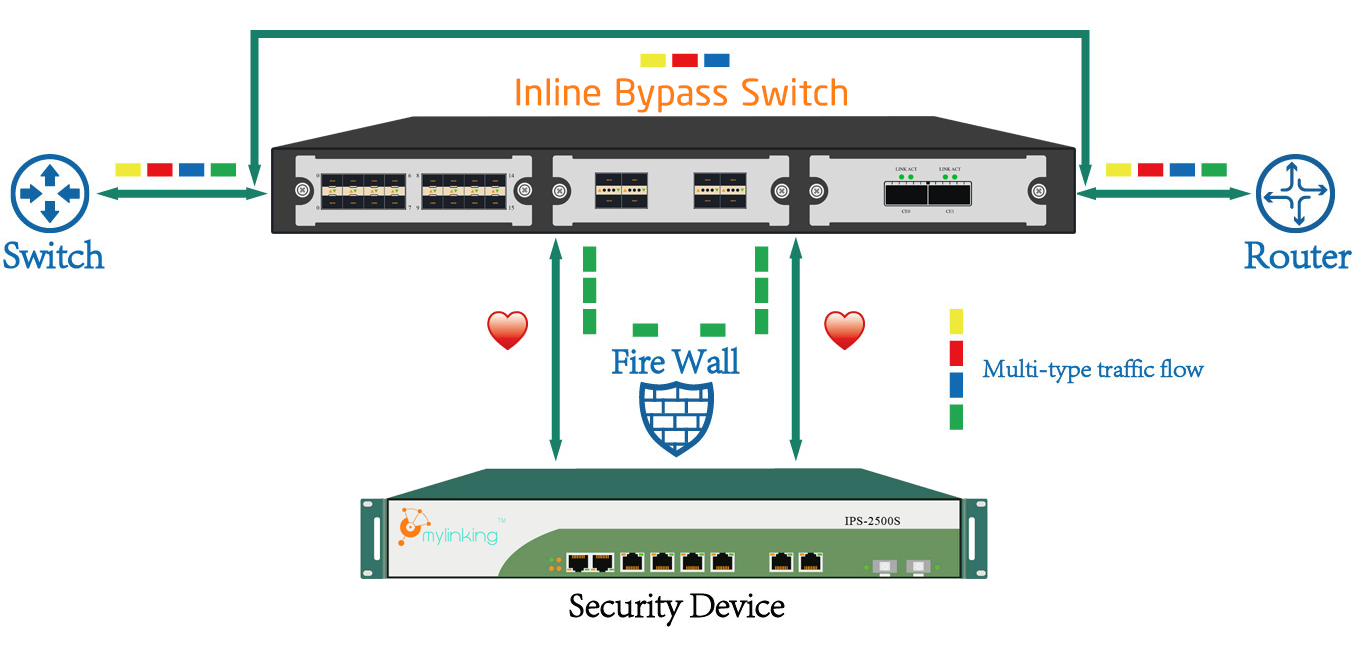

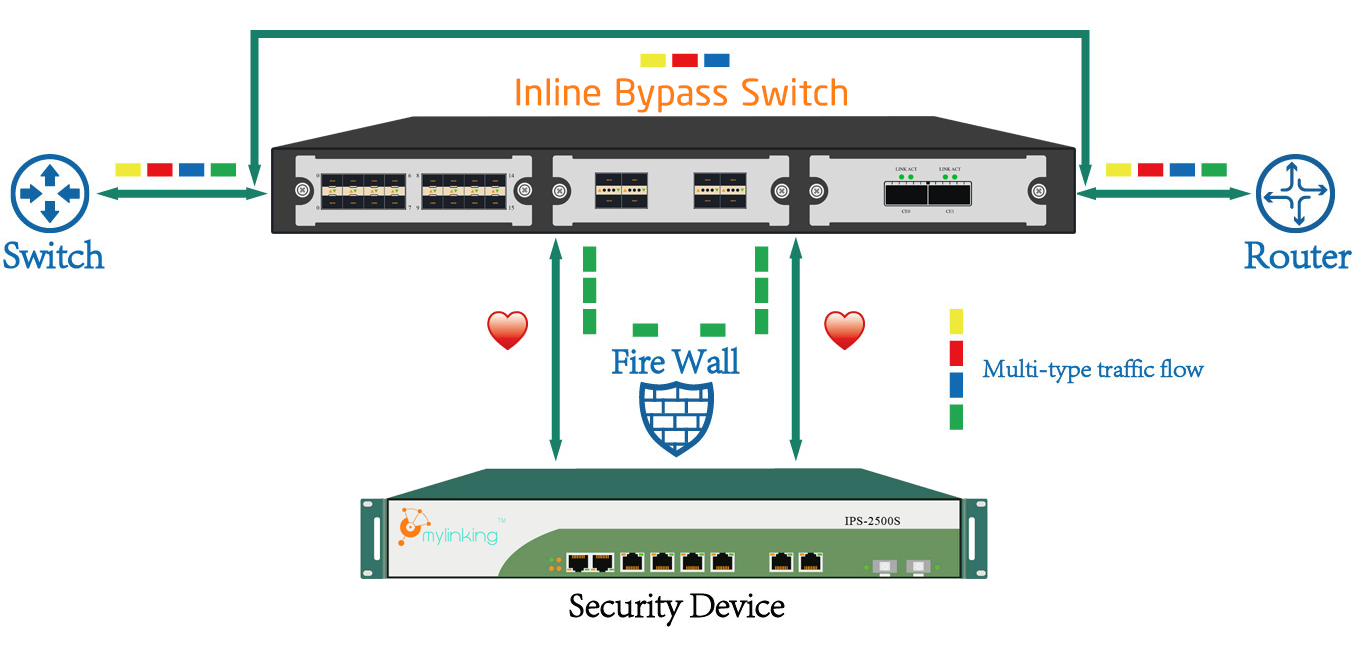

Jak wdrożyć obejście liniowe, aby zapobiec przeciążeniu lub awarii narzędzi bezpieczeństwa?

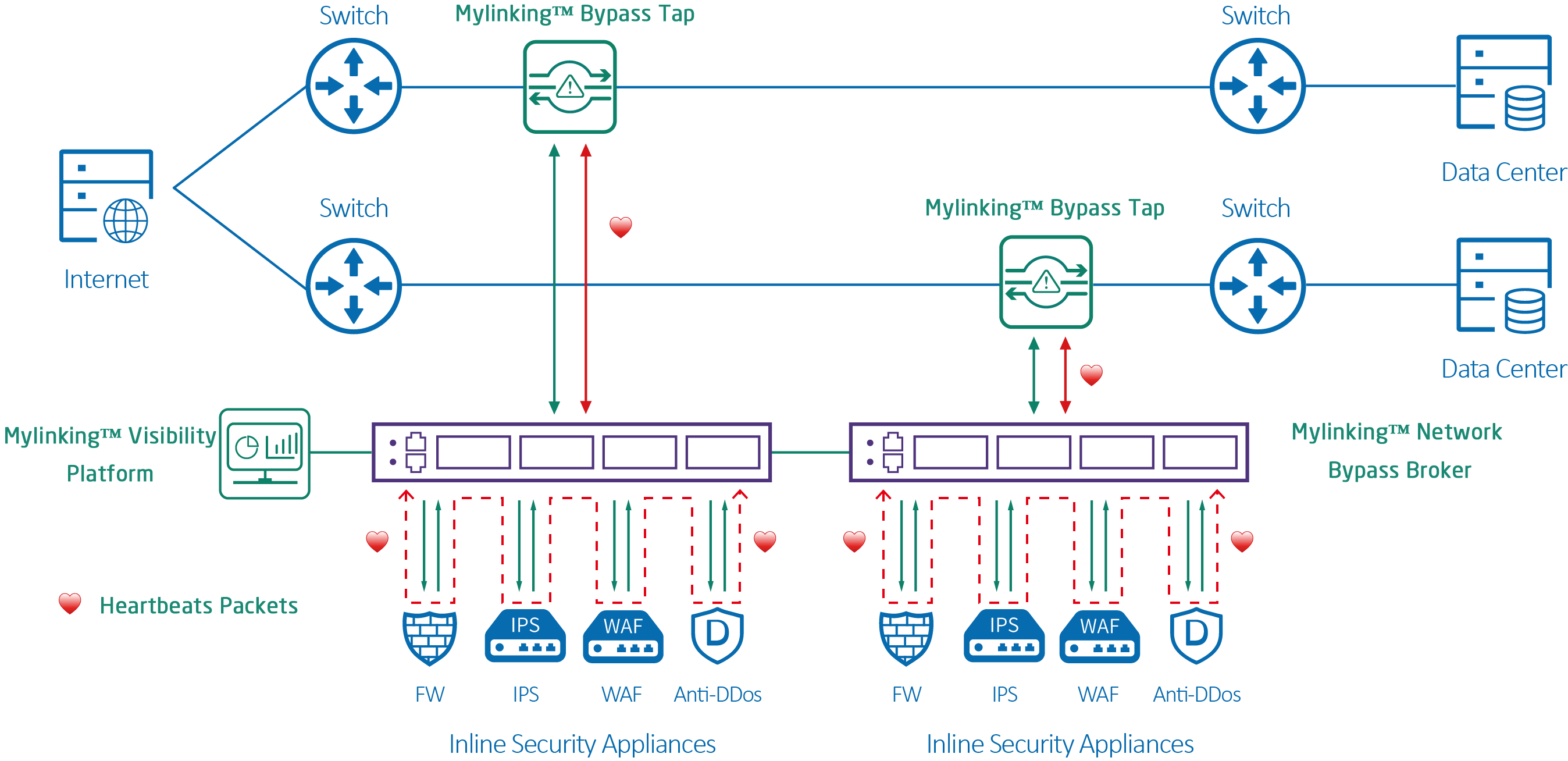

Przełącznik Bypass TAP (nazywany również przełącznikiem obejściowym) zapewnia niezawodne porty dostępu dla wbudowanych aktywnych urządzeń zabezpieczających, takich jak IPS i zapory nowej generacji (NGFWS). Przełącznik obejściowy jest instalowany między urządzeniami sieciowymi i przed narzędziami bezpieczeństwa sieci, aby zapewnić...Przeczytaj więcej -

Jakie korzyści mogą przynieść Ci urządzenia TAP Mylinking™ Active Network Bypass?

TAP-y Mylinking™ Network Bypass z technologią Heartbeat zapewniają bezpieczeństwo sieci w czasie rzeczywistym bez utraty niezawodności i dostępności. TAP-y Mylinking™ Network Bypass z modułem obejścia 10/40/100G zapewniają wysoką prędkość niezbędną do łączenia urządzeń zabezpieczających...Przeczytaj więcej -

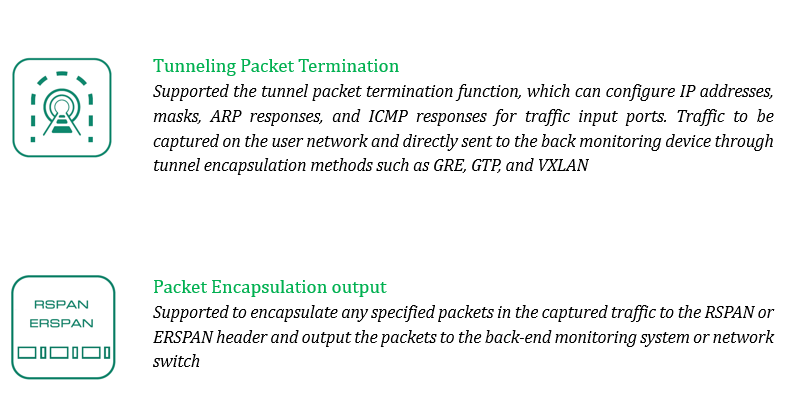

Broker pakietów sieciowych do przechwytywania ruchu przełączającego w sieciach SPAN, RSPAN i ERSPAN

SPAN Funkcja SPAN umożliwia kopiowanie pakietów z określonego portu do innego portu przełącznika podłączonego do urządzenia monitorującego sieć w celu monitorowania sieci i rozwiązywania problemów. SPAN nie wpływa na wymianę pakietów między portem źródłowym a docelowym.Przeczytaj więcej -

Twój Internet Rzeczy potrzebuje brokera pakietów sieciowych dla bezpieczeństwa sieci

Nie ma wątpliwości, że sieć 5G jest ważna, ponieważ zapewnia dużą prędkość i bezkonkurencyjną łączność, niezbędne do wykorzystania pełnego potencjału „Internetu rzeczy”, również jako „IoT” — stale rozwijającej się sieci urządzeń połączonych z internetem — oraz sztucznej inteligencji...Przeczytaj więcej -

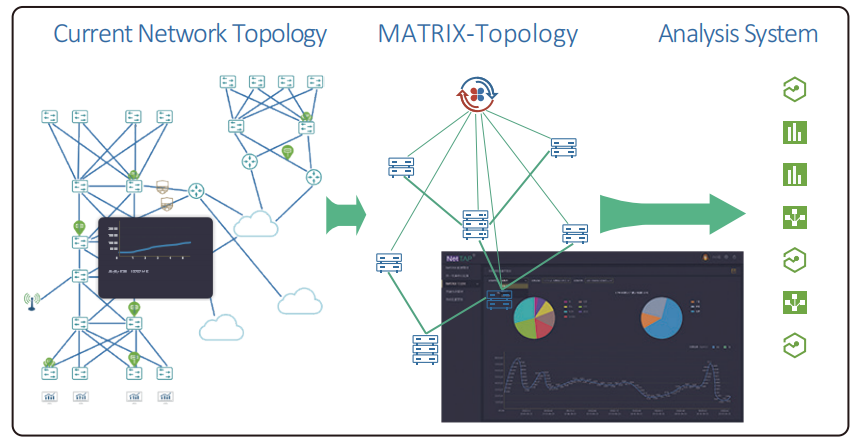

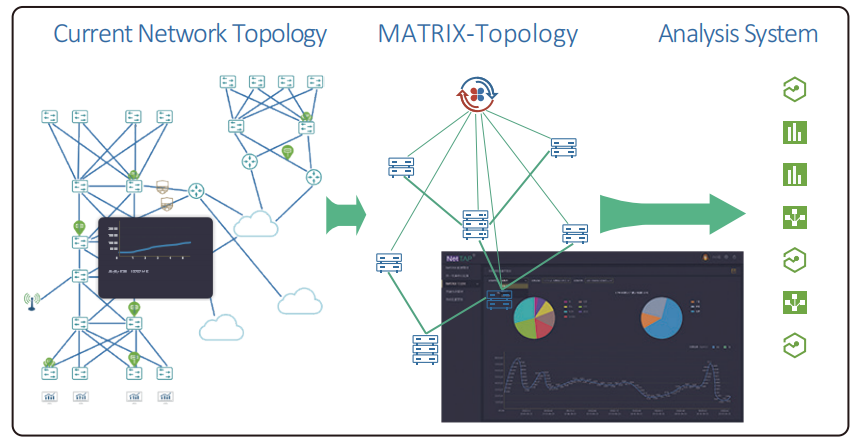

Aplikacja brokera pakietów sieciowych w sieciach Matrix-SDN (Software Defined Network)

Czym jest SDN? SDN: Software Defined Network (SDN), czyli sieć definiowana programowo, to rewolucyjne rozwiązanie rozwiązujące niektóre nieuniknione problemy tradycyjnych sieci, w tym brak elastyczności, powolną reakcję na zmiany zapotrzebowania, brak możliwości wirtualizacji sieci i wysokie koszty. Zgodnie z ...Przeczytaj więcej -

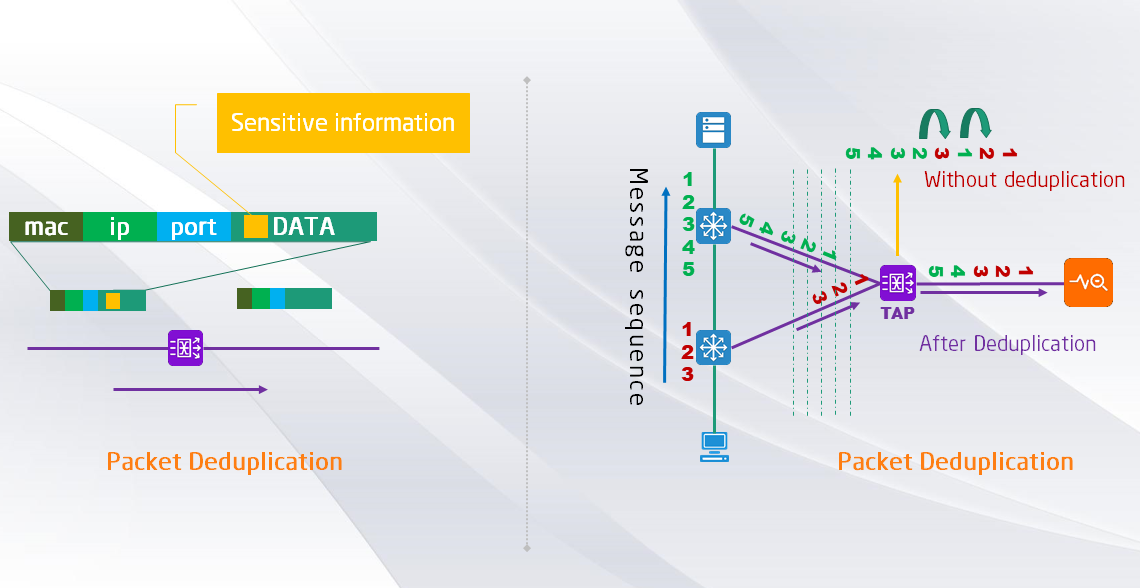

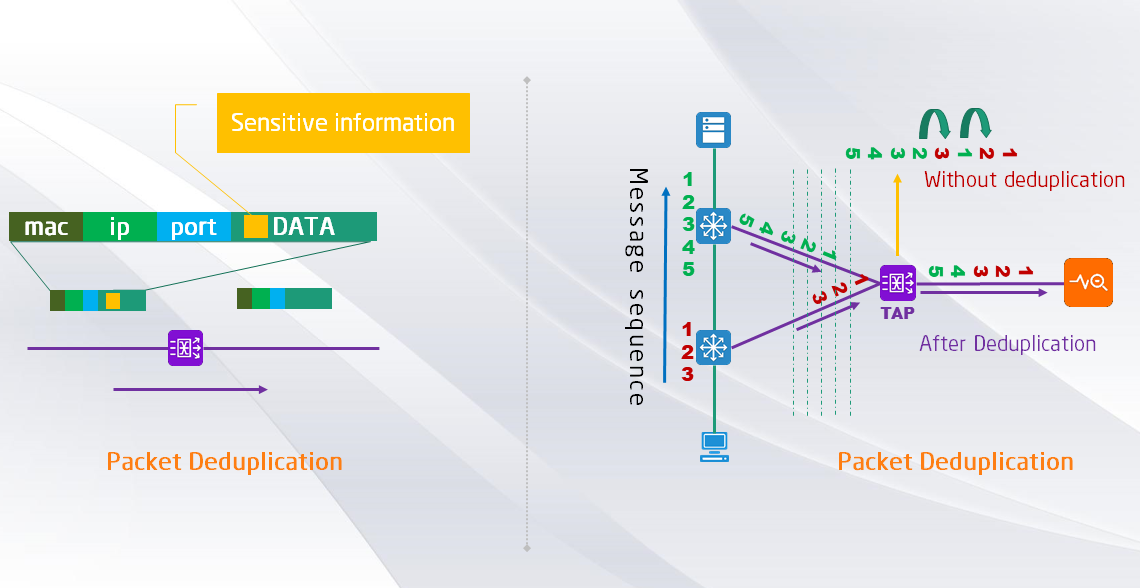

Deduplikacja pakietów sieciowych w celu optymalizacji danych za pomocą brokera pakietów sieciowych

Deduplikacja danych to popularna i powszechnie stosowana technologia przechowywania danych, która optymalizuje pojemność pamięci masowej. Eliminuje ona powtarzające się dane poprzez usuwanie zduplikowanych danych z zestawu danych, pozostawiając tylko jedną kopię. Jak pokazano na poniższym rysunku. Technologia ta może znacznie ograniczyć potrzebę przechowywania danych...Przeczytaj więcej -

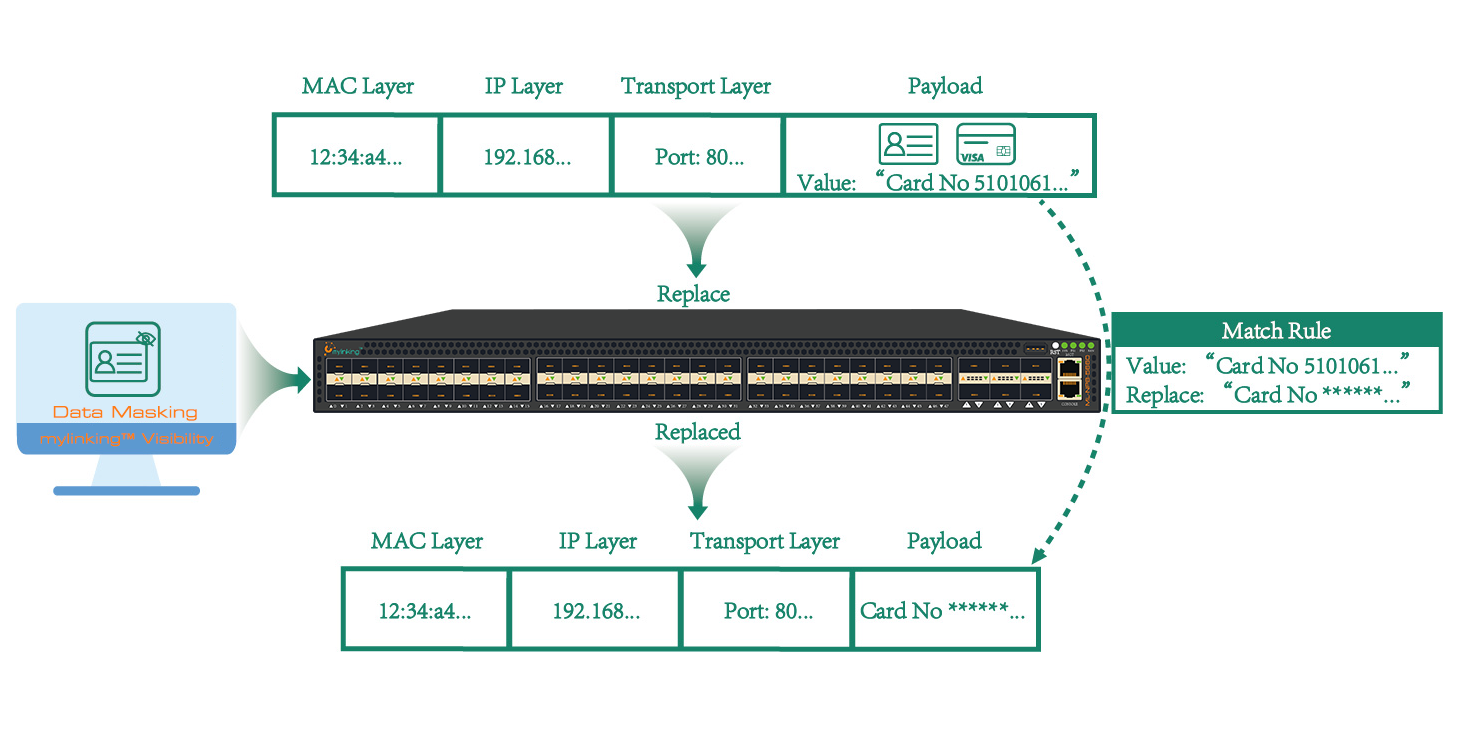

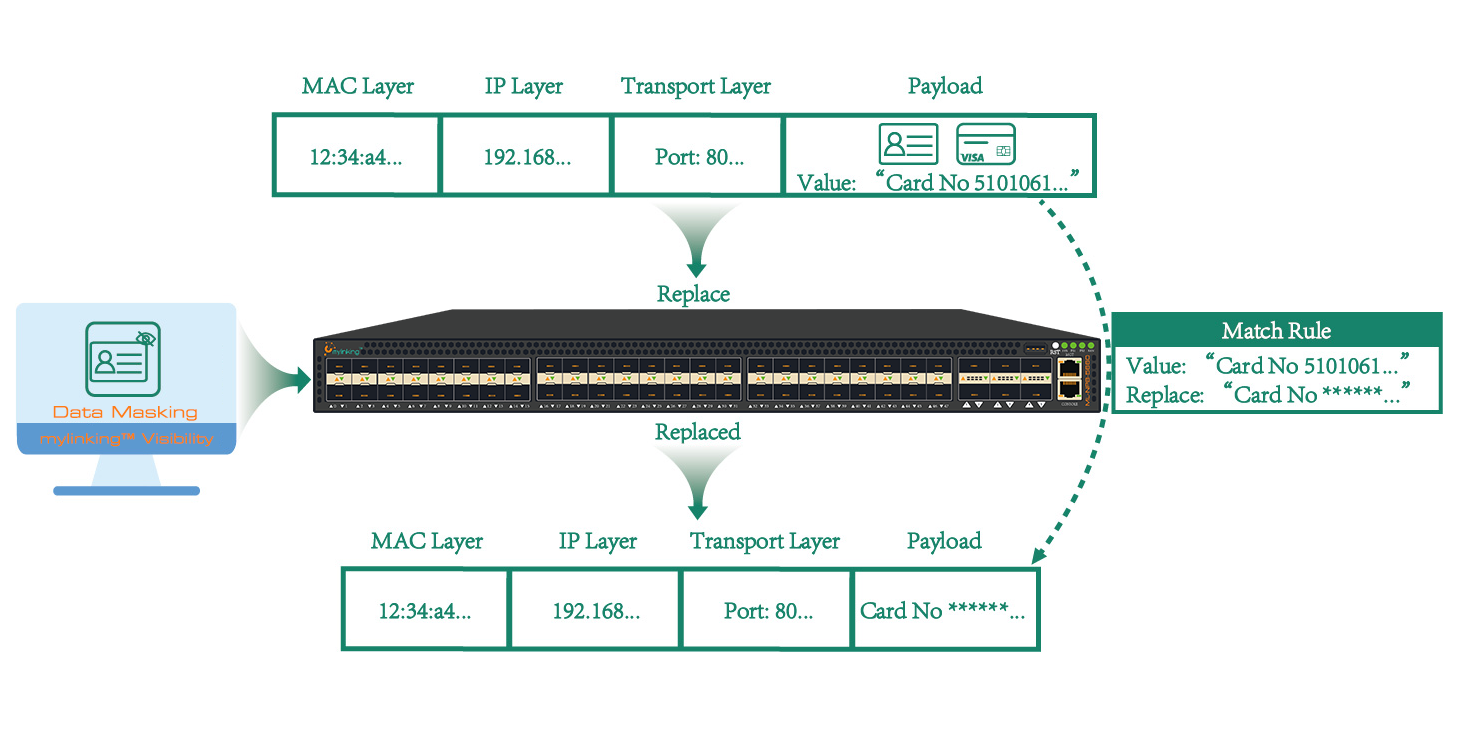

Na czym polega technologia maskowania danych i jakie jest rozwiązanie w Network Packet Broker?

1. Koncepcja maskowania danych. Maskowanie danych jest również znane jako maskowanie danych. Jest to techniczna metoda konwersji, modyfikacji lub zakrycia poufnych danych, takich jak numer telefonu komórkowego, numer karty bankowej i inne informacje, o ile zostały określone zasady i procedury maskowania. Ta technika...Przeczytaj więcej -

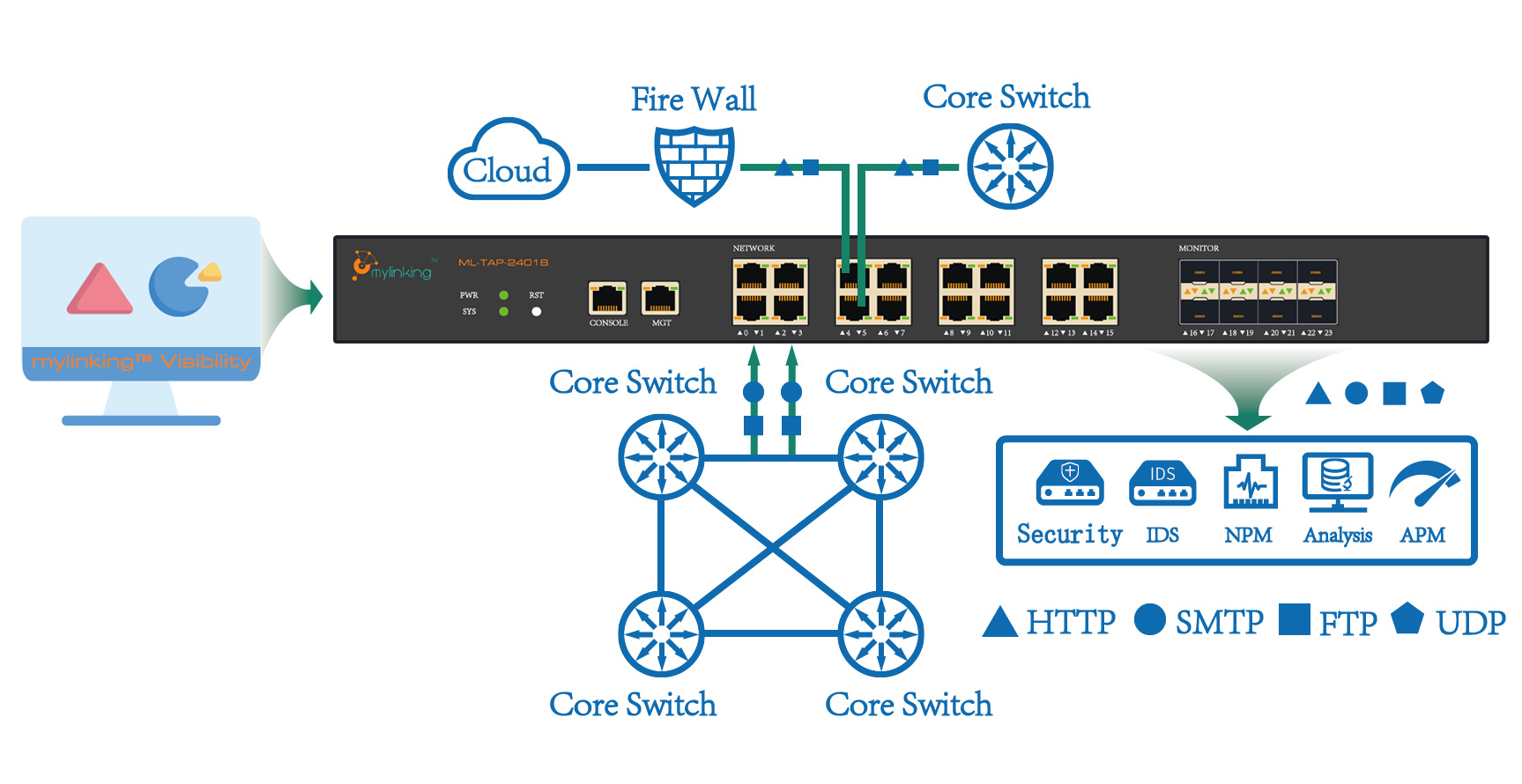

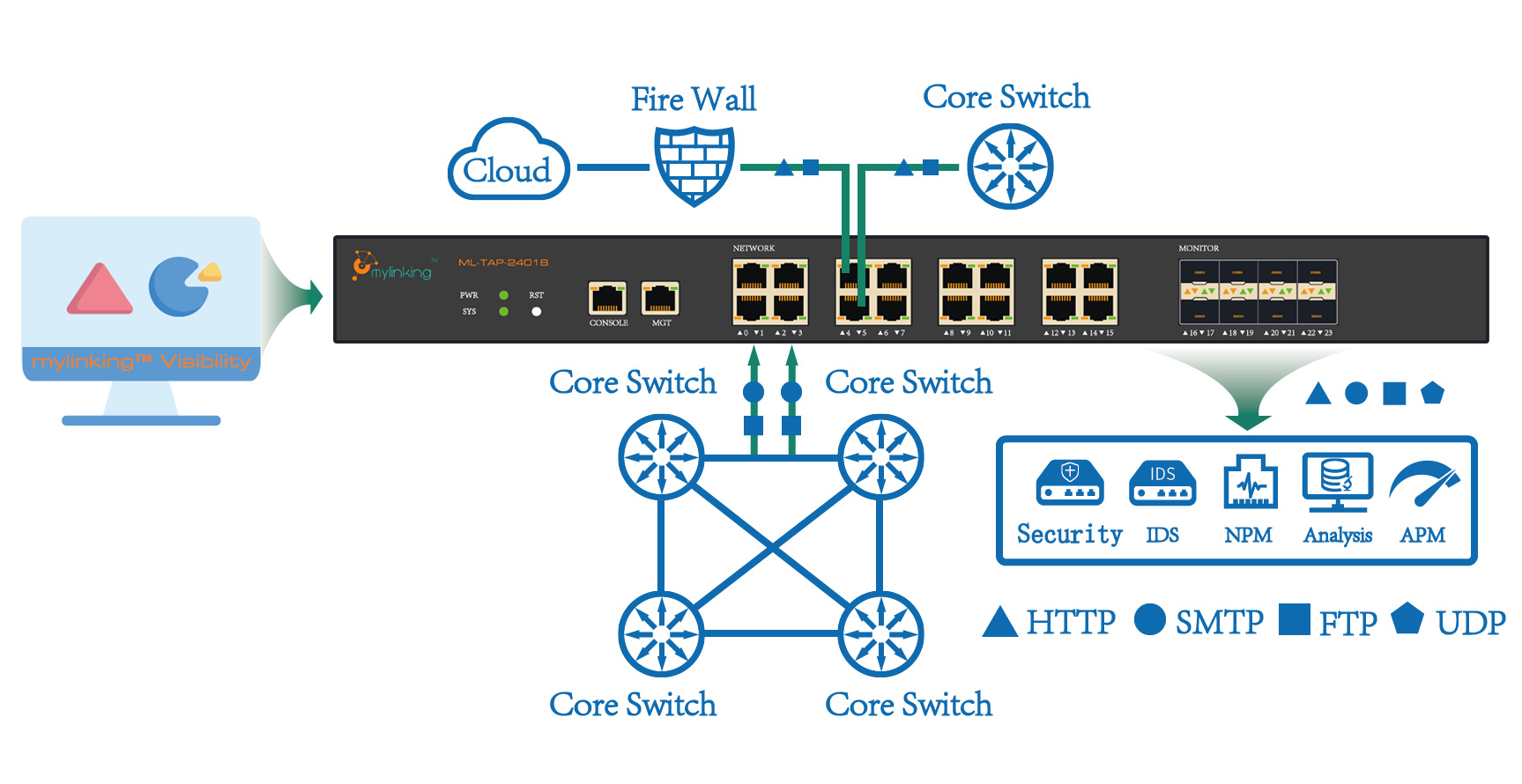

Jakie są funkcje Network Packet Broker (NPB) i Test Access Port (TAP)?

Broker pakietów sieciowych (NPB), do którego należą powszechnie używane 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB oraz port dostępu testowego sieci (TAP), to urządzenie sprzętowe podłączane bezpośrednio do kabla sieciowego i wysyłające część komunikacji sieciowej do innego...Przeczytaj więcej -

Jakie są różnice pomiędzy SFP, SFP+, SFP28, QSFP+ i QSFP28?

SFP SFP można rozumieć jako ulepszoną wersję GBIC. Jego objętość wynosi zaledwie połowę objętości modułu GBIC, co znacznie zwiększa gęstość portów w urządzeniach sieciowych. Ponadto, prędkość transmisji danych SFP waha się od 100 Mb/s do 4 Gb/s. SFP+ SFP+ to ulepszona wersja...Przeczytaj więcej -

Różnice między Network TAP a Network Switch Port Mirror

Aby monitorować ruch sieciowy, na przykład w celu analizy zachowań użytkowników online, monitorowania ruchu nietypowego i monitorowania aplikacji sieciowych, konieczne jest zbieranie danych o ruchu sieciowym. Przechwytywanie ruchu sieciowego może być niedokładne. W rzeczywistości należy skopiować bieżący ruch sieciowy i...Przeczytaj więcej

-

Telefon

-

E-mail

-

Skype

-

Szczyt