Część 1: Podsumowanie podstawowych cech produktu

Mylinking ML-NPB-M2000 to modułowy broker pakietów sieciowych (NPB) o wysokości 2U, zintegrowany z przełącznikiem obejściowym, zaprojektowany z myślą o wdrażaniu niezawodnych zabezpieczeń sieci i inteligentnym przetwarzaniu ruchu. Rozwiązuje on problemy opóźnień/zakłóceń w sieci spowodowanych awarią/konserwacją szeregowych urządzeń zabezpieczających, a także obsługuje zarządzanie ruchem, monitorowanie i ochronę bezpieczeństwa w pełnym łączu. Jego podstawowe funkcje są podzielone na następujące kategorie:

1. Specyfikacje sprzętowe

○ Współczynnik kształtu:Obudowa 2U do montażu w szafie 19 cali, dwa źródła zasilania (opcjonalnie AC-220V/DC-48V), maks. pobór mocy 300 W.

○ Gniazda modułowe:4 gniazda z możliwością wymiany na gorąco dla modułów BYPASS/MONITOR (obsługuje konfigurację mieszaną).

○ Możliwości portu:Moduł obejściowy (810G SFP+ i 4100GE QSFP28); moduł monitora (1610G SFP+ i 4100GE QSFP28); maks. całkowita przepustowość przetwarzania 2,4 Tbps.

○ Interfejsy zarządzania:Konsola 1RS232, port zarządzania poza pasmem 110/100/1000M RJ45.

○ Skalowalność:Do 161G/10G łączy zabezpieczających lub 840G/100G łączy; maks. 641G/10G lub 1640G/100G portów monitorujących.

2. Podstawowe możliwości funkcjonalne

○ Ochrona obejścia liniowego:Szybkie przełączanie obejścia (<8 ms), inteligentne wykrywanie bicia serca (parametry konfigurowalne), automatyczne obejście w przypadku awarii urządzenia zabezpieczającego.

○ Przetwarzanie ruchu:Podstawowe (replikacja/agregacja/filtrowanie/etykietowanie) + Zaawansowane (deduplikacja/maskowanie/slicing/serwer proxy SSL/deszyfrowanie, identyfikacja protokołu L2-L7).

○ Równoważenie obciążenia:Równoważenie obciążenia oparte na skrótach (L2-L4) dla klastrów urządzeń zabezpieczających, gwarancja integralności sesji, dynamiczna redystrybucja obciążenia.

○ Przetwarzanie tunelowe:Obsługa strippingu/enkapsulacji VXLAN/GRE/MPLS/GTP, automatyczna identyfikacja protokołu tunelowania.

○ Widoczność ruchu:Wielowymiarowa analiza (głęboka analiza DPI, analiza tabeli przepływów/pakietów, precyzyjna lokalizacja usterek), monitorowanie i alarmowanie w czasie rzeczywistym, znaczniki czasu na poziomie nanosekund.

3. Kluczowe tryby wdrażania

○ Wdrożenie inline:Pełna ochrona szeregowa ruchu/ruchu specyficznego, blokowanie ruchu, serwer proxy SSL do analizy ruchu szyfrowanego.

○ Wdrożenie SPAN:Dublowanie, agregacja i dystrybucja ruchu poza pasmem dla systemów monitorowania/analizy (IDS/APM/NPM).

○ Hybrydowy (Inline+SPAN):Ochrona bezpieczeństwa inline + dublowanie ruchu poza pasmem, brak wzajemnych zakłóceń między dwoma trybami.

4. Ekskluzywne technologie rdzeniowe

○Tryb ochrony SpecFlow/FullLink, szybkie przełączanie z pominięciem, LinkSafeSwitch, dynamiczne przekazywanie zasad usługi sieciowej.

○Możliwość dostosowania wykrywania pakietów Heartbeat, dynamiczne równoważenie obciążenia wielu łączy, inteligentna dystrybucja ruchu.

Część 2: Zastosowania systemu produktów

Wszystkie diagramy przedstawiają Mylinking ML-NPB-M2000 jako węzeł główny, łączący infrastrukturę sieciową, urządzenia bezpieczeństwa oraz systemy monitorowania/analizy. Zdjęcie produktu jest oznaczone jako [Zdjęcie produktu ML-NPB-M2000] w układzie, a rzeczywiste wdrożenie może je zastąpić oficjalnym zdjęciem fizycznym produktu.

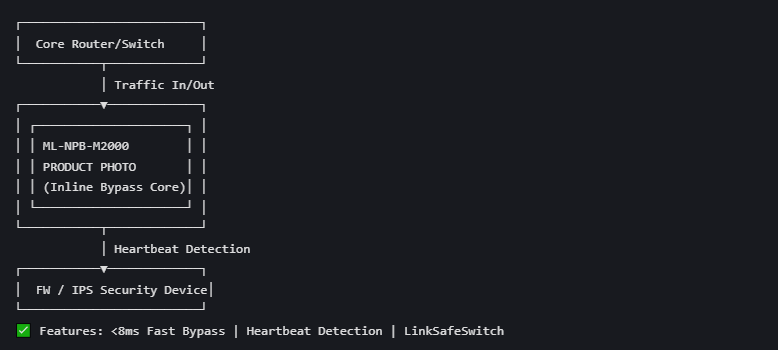

Schemat 1: Ochrona przed obejściem urządzenia zabezpieczającego łącze szeregowe (scenariusz podstawowy)

Nazwa schematu: Schemat automatycznej ochrony obejścia awarii oprogramowania układowego/IPS

Cel: Ochrona przed przerwaniem działania w przypadku awarii/konserwacji FW/IPS

Opis komponentu

Warstwa sieciowa: główny router/przełącznik (kluczowy węzeł sieciowy, wejście/wyjście ruchu w górę/w dół).

Węzeł główny: ML-NPB-M2000 (zintegrowany przełącznik obejściowy, rdzeń całego systemu zabezpieczeń).

Warstwa bezpieczeństwa: Tradycyjne urządzenia zabezpieczające oparte na protokole szeregowym (zapora sieciowa/system zapobiegania włamaniom).

Przepływ ruchu i aplikacja funkcji

1. Stan normalny: Cały ruch z urządzeń sieciowych przechodzi przez ML-NPB-M2000 do FW/IPS w celu kontroli bezpieczeństwa, a następnie wraca do sieci za pośrednictwem produktu.

2. Stan nieprawidłowy: Inteligentna, dwukierunkowa funkcja wykrywania bicia serca produktu identyfikuje awarię oprogramowania sprzętowego/IPS (awarię/przeciążenie/konserwację) i wyzwala szybkie przełączanie obejściowe (<8 ms).

3- Stan obejścia: Ruch jest przesyłany bezpośrednio między urządzeniami sieci szkieletowej poprzez ML-NPB-M2000, z pominięciem wadliwego oprogramowania sprzętowego/IPS i bez żadnych przerw w działaniu sieci.

4- Stan odzyskiwania: Produkt wykrywa odzyskiwanie oprogramowania sprzętowego/IPS w czasie rzeczywistym i automatycznie przywraca oryginalną ścieżkę ruchu w celu zapewnienia bezpieczeństwa.

Główne cechy: szybkie przełączanie obejściowe, konfigurowalne wykrywanie bicia serca, technologia LinkSafeSwitch.

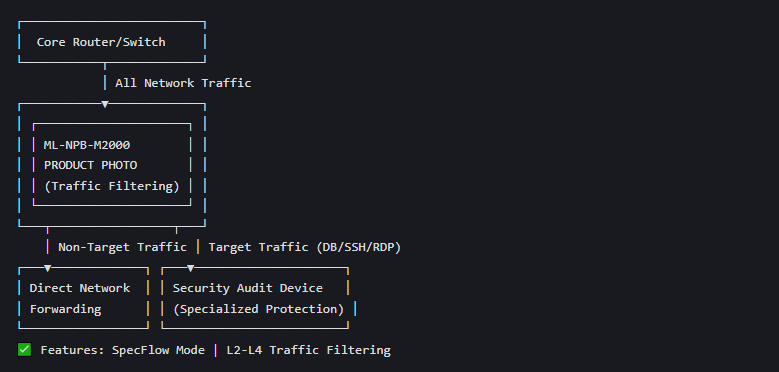

Diagram 2: Diagram ochrony bezpieczeństwa ruchu SpecFlow Inline

Nazwa diagramu: Diagram ochrony ruchu i bezpieczeństwa oparty na zasadach

Cel: Filtrowanie i przekazywanie wyłącznie ruchu docelowego do urządzeń audytowych

Opis komponentu

Warstwa sieciowa: główny router/przełącznik (wszystkie typy ruchu wejściowego).

Węzeł główny: ML-NPB-M2000 (kontrola ruchu, analiza ruchu szczegółowego).

Warstwa bezpieczeństwa: Specjalistyczne urządzenia do audytu bezpieczeństwa (dla ruchu specyficznego dla baz danych/SSH/RDP, niska moc przetwarzania dla pełnego ruchu).

Przepływ ruchu i aplikacja funkcji

1. Produkt wykorzystuje identyfikację ruchu L2-L4 (znacznik VLAN/pięciokrotka adresów IP/MAC/port) w celu filtrowania ruchu zgodnie z wstępnie skonfigurowanymi zasadami.

2- Ruch nieobjęty ochroną: przesyłany bezpośrednio z powrotem do sieci za pośrednictwem produktu, bez konieczności przechodzenia przez urządzenia zabezpieczające (zmniejsza to obciążenie urządzenia).

3. Określony ruch: połączenie ze specjalistycznym urządzeniem zabezpieczającym w celu przeprowadzenia audytu/ochrony, a następnie powrót do sieci za pośrednictwem produktu.

4- Wykrywanie pulsu w czasie rzeczywistym dla urządzenia zabezpieczającego; automatyczne pomijanie go w przypadku awarii urządzenia, co zapewnia nieprzerwaną ochronę określonego ruchu.

Główne zastosowane cechy: tryb ochrony SpecFlow, filtrowanie ruchu L2-L4, technologia selektywnej ochrony ruchu.

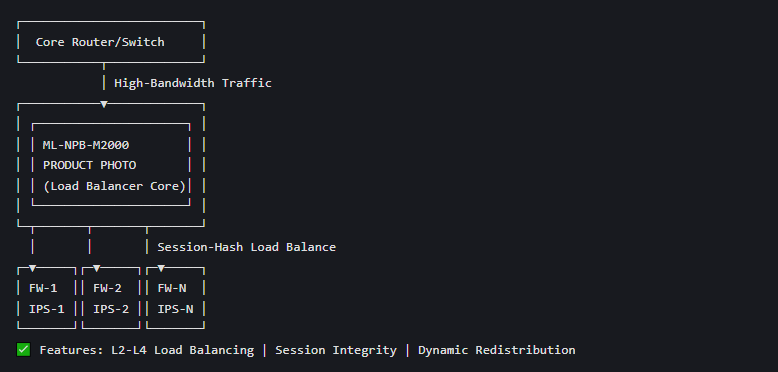

Diagram 3: Schemat ochrony klastra zabezpieczeń inline z równoważeniem obciążenia

Nazwa diagramu: Równoważenie obciążenia ruchu o dużej przepustowości dla klastra FW/IPS

Cel: Dystrybucja ruchu 100G w klastrze FW/IPS

Opis komponentu

Warstwa sieciowa: główny router/przełącznik (szczytowy ruch wejściowy o dużej przepustowości, którego nie jest w stanie obsłużyć pojedyncze urządzenie zabezpieczające).

Węzeł główny: ML-NPB-M2000 (inteligentna dystrybucja ruchu, zarządzanie równoważeniem obciążenia).

Warstwa zabezpieczeń: klaster FW/IPS (wiele takich samych urządzeń zabezpieczających wdrożonych równolegle).

Przepływ ruchu i aplikacja funkcji

1- Produkt odbiera ruch o dużej przepustowości z sieci szkieletowej i umożliwia równoważenie obciążenia na podstawie skrótu (L2-L4) (na podstawie adresu MAC/IP/portu/protokołu).

2- Ruch jest równomiernie rozdzielany pomiędzy każdy FW/IPS w klastrze, co zapewnia równoległe przetwarzanie zabezpieczeń i integralność sesji przepływu danych.

3. Produkt obsługuje dynamiczną redystrybucję obciążenia: jeśli urządzenie klastra ulegnie awarii lub łącze zostanie zerwane, ruch zostanie automatycznie przekierowany do innych normalnych urządzeń.

4- Całkowita wydajność przetwarzania systemu bezpieczeństwa poprawia się liniowo wraz ze wzrostem liczby urządzeń klastrowych, dostosowując się do scenariuszy o dużej przepustowości 100G/200G.

Główne zastosowane cechy: dynamiczne równoważenie obciążenia wielolinkowego, inteligentna dystrybucja ruchu, szybkie omijanie w przypadku awarii pojedynczego urządzenia.

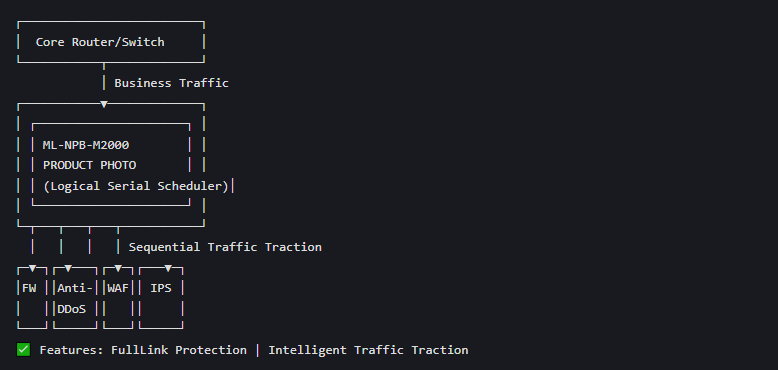

Schemat 4: Schemat ochrony urządzenia zabezpieczającego wieloszeregowego (szeregowy fizyczny → szeregowy logiczny)

Nazwa diagramu: Schemat trakcji ruchu fizycznego równoległego i logicznego szeregowego dla wielu urządzeń zabezpieczających

Cel: Zastąpienie fizycznego szeregowego (pojedynczego punktu awarii) równoległym logicznym szeregowym

Opis komponentu

Warstwa sieciowa: główny router/przełącznik (kluczowe łącze, takie jak wyjście Internetu/obszar serwera).

Węzeł główny: ML-NPB-M2000 (ujednolicone planowanie ruchu, logiczne zarządzanie szeregowe).

Warstwa bezpieczeństwa: wiele różnych urządzeń zabezpieczających port szeregowy (FW/Anty-DDoS/WAF/IPS, tradycyjne fizyczne wdrożenie portu szeregowego ma pojedynczy punkt awarii).

Przepływ ruchu i aplikacja funkcji

1. Wdrożenie tradycyjne: Wiele urządzeń zabezpieczających jest fizycznie połączonych szeregowo, co prowadzi do powstawania wielu pojedynczych punktów awarii i dużych opóźnień w sieci.

2- Nowe wdrożenie: Wszystkie urządzenia zabezpieczające są fizycznie równoległe do ML-NPB-M2000; produkt implementuje logiczny ruch szeregowy zgodnie z politykami bezpieczeństwa.

3- Ruch przechodzi przez każde urządzenie zabezpieczające w ustalonej kolejności logicznej, aby zapewnić ochronę krok po kroku i uzyskać taki sam efekt jak w przypadku fizycznego połączenia szeregowego.

4- Jeśli jedno z urządzeń zabezpieczających ulegnie awarii, produkt omija jedynie uszkodzone urządzenie, a reszta logicznej ochrony szeregowej pozostaje skuteczna, redukując pojedyncze punkty awarii i poprawiając niezawodność sieci.

Główne zastosowane cechy: tryb ochrony FullLink, inteligentna kontrola ruchu, dynamiczne przekazywanie zasad.

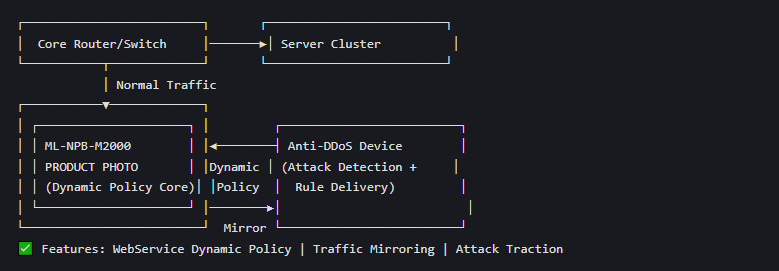

Diagram 5: Dynamiczna polityka wykrywania i ochrony ruchu anty-DDoS

Nazwa diagramu: Diagram dynamicznej polityki usługi sieciowej dla ochrony przed atakami DDoS

Cel: Wykrywanie ataków w czasie rzeczywistym + dynamiczna analiza ruchu

Opis komponentu

Warstwa sieciowa: główny router/przełącznik + klaster serwerów (chroniony cel, np. adres IP/segment serwera biznesowego).

Węzeł główny: ML-NPB-M2000 (przekazywanie ruchu z prędkością łącza, dynamiczna aktualizacja zasad, śledzenie ruchu).

Warstwa bezpieczeństwa: urządzenie chroniące przed atakami DDoS (wykrywanie ataków w czasie rzeczywistym, dynamiczne wdrażanie polityk).

Przepływ ruchu i aplikacja funkcji

1. Stan normalny: ML-NPB-M2000 przekazuje cały ruch do klastra serwerów z prędkością łącza i odzwierciedla cały ruch do urządzenia anty-DDoS w celu wykrywania w czasie rzeczywistym (bez wpływu na ruch biznesowy).

2. Wykryto atak: urządzenie anty-DDoS identyfikuje ataki DDoS na adres IP/segment serwera, generuje reguły dopasowywania ruchu i dostarcza je do produktu za pośrednictwem dynamicznego interfejsu zasad WebService.

3. Analiza ruchu ataku: Produkt aktualizuje bibliotekę reguł dynamicznych w czasie rzeczywistym, kieruje ruch ataku do urządzenia anty-DDoS w celu wyczyszczenia/przetworzenia, a normalny ruch jest nadal przekazywany bezpośrednio.

4- Zakończenie ataku: Urządzenie anty-DDoS wysyła polecenie anulowania zasad, a produkt przywraca oryginalny tryb przekazywania pełnego ruchu z pełną prędkością łącza.

Główne zastosowane cechy: dynamiczne przekazywanie zasad usługi sieciowej, dublowanie ruchu, sprzętowe przekazywanie ruchu ASIC z dużą prędkością, blokowanie ruchu.

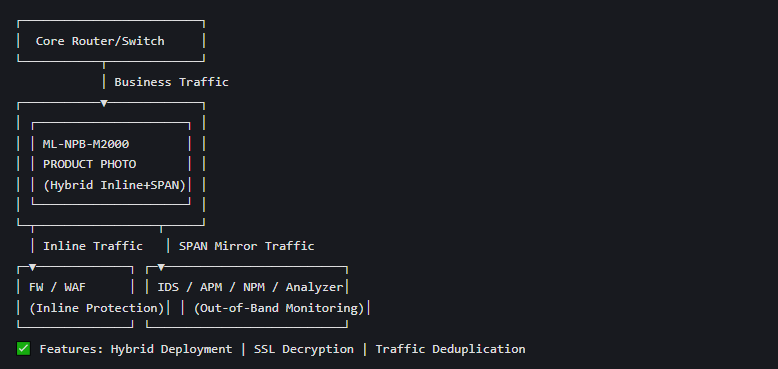

Schemat 6: Hybrydowa (inline+SPAN) ochrona w paśmie + schemat monitorowania poza pasmem

Nazwa diagramu: Ochrona inline FW/WAF + schemat monitorowania SPAN Out-of-Band IDS/APM

Cel: Jednoczesna ochrona inline + analiza ruchu poza pasmem

Opis komponentu

Warstwa sieciowa: główny router/przełącznik (wejście ruchu biznesowego).

Węzeł główny: ML-NPB-M2000 (jednoczesne włączenie trybu Inline i SPAN, brak wzajemnych zakłóceń).

Warstwa bezpieczeństwa wewnątrzpasmowego: FW/WAF (ochrona szeregowa dla ruchu biznesowego).

Warstwa monitorowania poza pasmem: IDS/APM/NPM (analiza ruchu, monitorowanie wydajności, wykrywanie zagrożeń).

Przepływ ruchu i aplikacja funkcji

1- Tryb wbudowany: ruch biznesowy przechodzi przez produkt do FW/WAF w celu zapewnienia ochrony bezpieczeństwa wbudowanej, umożliwiającej omijanie awarii i kontrolę określonego ruchu.

2- Tryb SPAN: Produkt odzwierciedla pełny/filtrowany ruch inline do systemu monitorowania poza pasmem za pośrednictwem modułu monitorującego, nie wpływając na normalne przekazywanie ruchu inline.

3. System monitorowania wykonuje szczegółową analizę ruchu (analiza DPI/tabela przepływu/pakietów), monitorowanie wydajności (APM/NPM) i pasywne wykrywanie zagrożeń (IDS). Produkt obsługuje odszyfrowywanie SSL dla szyfrowanego ruchu lustrzanego (HTTPS/TLS), aby spełnić wymagania analizy zwykłego tekstu.

4- Produkt zapewnia deduplikację/maskowanie ruchu dla ruchu lustrzanego, zmniejszając obciążenie przetwarzania systemu monitorowania poza pasmem.

Główne zastosowane funkcje: hybrydowe wdrożenie Inline+SPAN, serwer proxy/deszyfrowanie SSL, dublowanie ruchu, deduplikacja danych, analiza widoczności ruchu.

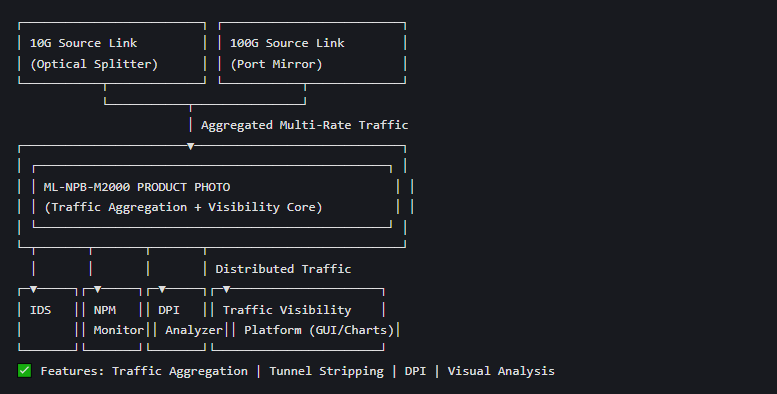

Diagram 7: Schemat analizy ujednoliconego harmonogramu i widoczności ruchu sieciowego

Nazwa diagramu: Agregacja ruchu wielołączowego + ujednolicone planowanie + diagram analizy wizualnej

Cel: ujednolicenie ruchu 10G/40G/100G + analiza wizualna

Opis komponentu

Warstwa źródłowa: wieloprzepustowe (10G/40G/100G) łącza źródłowe sieci (wyjście z Internetu, obszar serwerów, przełącznik główny), ruch zbierany przez rozdzielacz optyczny/lustro portu.

Węzeł główny: ML-NPB-M2000 (ujednolicona agregacja ruchu, filtrowanie, dystrybucja, wstępne przetwarzanie).

Warstwa analizy: systemy bezpieczeństwa/analizy poza pasmem (FW/IDS/NPM/DPI Analyzer).

Warstwa wizualna: Platforma widoczności ruchu (wbudowany interfejs graficzny produktu, wyświetlanie wielowymiarowych wykresów).

Przepływ ruchu i aplikacja funkcji

1- Produkt agreguje cały ruch z wieloprzepustowych łączy źródłowych z prędkością łącza i poddaje go wstępnemu przetwarzaniu (filtrowanie/dzielenie/deduplikacja/stripping tunelowy).

2- Zgodnie ze wstępnie skonfigurowanymi zasadami produkt dystrybuuje różny ruch usług do odpowiednich systemów bezpieczeństwa/analizy poza pasmem (np. ruch DDoS do systemu Anti-DDoS, dane dotyczące wydajności do systemu NPM).

3. Wbudowany w produkt moduł widoczności ruchu wykonuje wielowymiarową analizę (głęboką analizę DPI, analizę tabeli przepływu/pakietów, dokładną lokalizację błędów) zagregowanego ruchu i wyświetla go w czasie rzeczywistym za pomocą interfejsu graficznego (wykres kołowy/słupkowy/oś czasu).

4- Obsługa przechwytywania pakietów w czasie rzeczywistym i wyszukiwania historii ruchu w celu wykrycia nietypowego ruchu, co pomaga personelowi O&M szybko lokalizować usterki sieci/zagrożenia bezpieczeństwa.

Główne zastosowane cechy: agregacja/dystrybucja ruchu, usuwanie przeszkód w tunelach, identyfikacja aplikacji DPI, wielowymiarowa widoczność ruchu, precyzyjna analiza błędów.

PowiązanyBroker pakietów sieciowych

Więcej szczegółów znajdziesz na stronie:https://www.mylinking.com/mylinking-network-packet-broker-plus-inline-bypass-switch-ml-npb-m2000-product/

PowiązanyPrzełącznik obejściowy liniowy

Więcej szczegółów znajdziesz na stronie:https://www.mylinking.com/mylinking-network-packet-broker-plus-inline-bypass-switch-ml-bypass-m2000-product/

Czas publikacji: 07-04-2026