Rozwój brokerów pakietów sieciowych nowej generacji przyniósł znaczący postęp w zakresie narzędzi do obsługi sieci i bezpieczeństwa. Te zaawansowane technologie pozwoliły organizacjom stać się bardziej elastycznymi i dostosować strategie IT do inicjatyw biznesowych. Jednak pomimo tych zmian, nadal istnieje powszechny problem braku kontroli nad ruchem sieciowym, który organizacje muszą rozwiązać.

Brokerzy pakietów sieciowych (NPB)To urządzenia lub rozwiązania programowe, które pośredniczą między infrastrukturą sieciową a narzędziami monitorującymi. Umożliwiają one wgląd w ruch sieciowy poprzez agregację, filtrowanie i dystrybucję pakietów sieciowych do różnych narzędzi monitorujących i zabezpieczających. Banki sieciowe (NPB) stały się kluczowymi elementami nowoczesnych sieci ze względu na ich zdolność do poprawy wydajności operacyjnej i wzmocnienia poziomu bezpieczeństwa.

Wraz z upowszechnieniem się inicjatyw transformacji cyfrowej, organizacje coraz częściej polegają na złożonej infrastrukturze sieciowej, składającej się z licznych urządzeń i heterogenicznych protokołów. Ta złożoność, w połączeniu z wykładniczym wzrostem wolumenu ruchu sieciowego, utrudnia tradycyjnym narzędziom do monitorowania nadążanie za tym trendem. Brokerzy pakietów sieciowych (NPB) oferują rozwiązanie tych problemów, optymalizując dystrybucję ruchu sieciowego, usprawniając przepływ danych i zwiększając wydajność narzędzi monitorujących.

Brokerzy pakietów sieciowych nowej generacjirozszerzyły możliwości tradycyjnych NPB. Te udoskonalenia obejmują zwiększoną skalowalność, ulepszone możliwości filtrowania, obsługę różnych rodzajów ruchu sieciowego oraz zwiększoną programowalność. Możliwość obsługi dużych wolumenów ruchu i inteligentnego filtrowania istotnych informacji pozwala organizacjom uzyskać kompleksowy wgląd w swoje sieci, identyfikować potencjalne zagrożenia i szybko reagować na incydenty bezpieczeństwa.

Ponadto, NPB nowej generacji obsługują szeroką gamę narzędzi do zarządzania operacjami sieciowymi i bezpieczeństwem. Narzędzia te obejmują między innymi monitorowanie wydajności sieci (NPM), system wykrywania włamań (IDS), zapobieganie utracie danych (DLP), analizę sieciową (Network Forensics) oraz monitorowanie wydajności aplikacji (APM). Zapewniając tym narzędziom niezbędne dane o ruchu sieciowym, organizacje mogą skutecznie monitorować wydajność sieci, wykrywać i ograniczać zagrożenia bezpieczeństwa oraz zapewniać zgodność z wymogami regulacyjnymi.

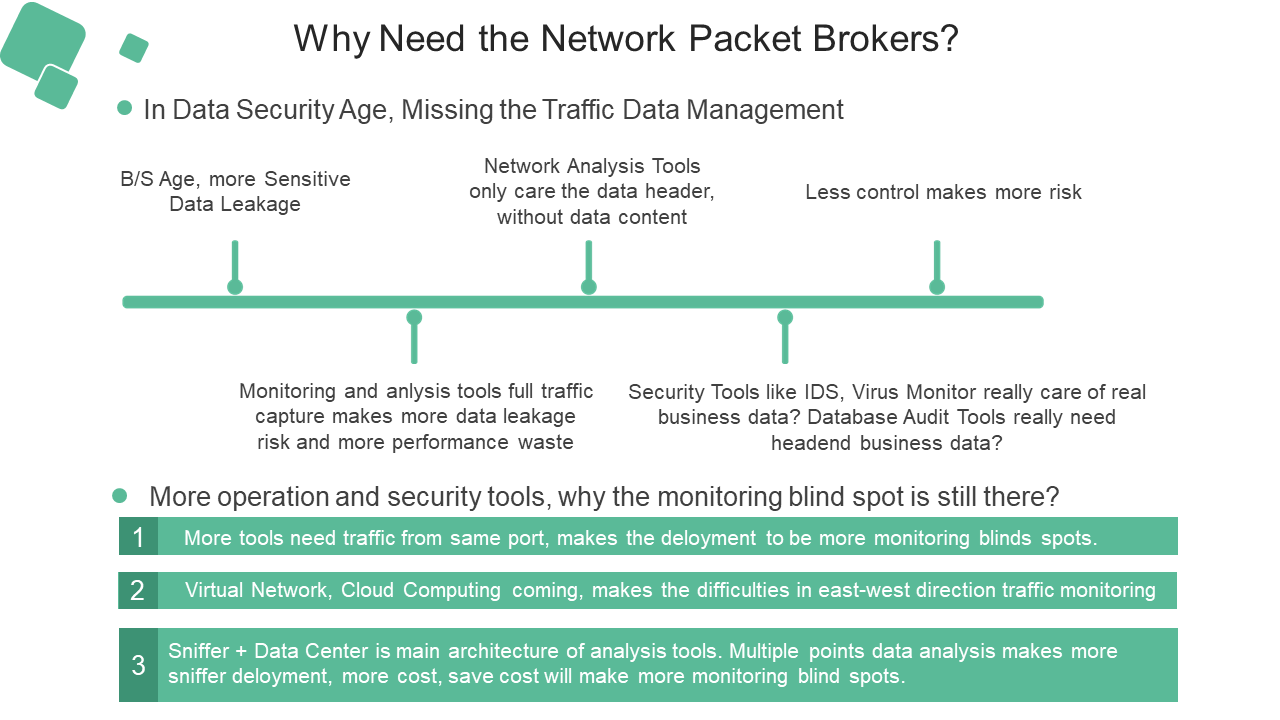

Jednak pomimo postępu w dziedzinie brokerów pakietów sieciowych (NPB) i dostępności różnorodnych narzędzi do monitorowania i bezpieczeństwa, w monitorowaniu ruchu sieciowego wciąż występują martwe punkty. Przyczyny tych martwych punktów są następujące:

1. Szyfrowanie:Powszechne stosowanie protokołów szyfrowania, takich jak TLS i SSL, utrudniło inspekcję ruchu sieciowego pod kątem potencjalnych zagrożeń. Chociaż NPB-y nadal mogą gromadzić i dystrybuować zaszyfrowany ruch, brak wglądu w zaszyfrowany ładunek ogranicza skuteczność narzędzi bezpieczeństwa w wykrywaniu zaawansowanych ataków.

2. IoT i BYOD:Rosnąca liczba urządzeń Internetu Rzeczy (IoT) i trend BYOD (ang. Bring Your Own Device) znacząco zwiększyły powierzchnię ataku organizacji. Urządzenia te często pomijają tradycyjne narzędzia monitorujące, co prowadzi do powstawania martwych punktów w monitorowaniu ruchu sieciowego. Banki bankowe nowej generacji muszą dostosować się do rosnącej złożoności wprowadzanej przez te urządzenia, aby zachować kompleksowy wgląd w ruch sieciowy.

3. Środowiska chmurowe i wirtualizowane:Wraz z upowszechnieniem się przetwarzania w chmurze i środowisk zwirtualizowanych, wzorce ruchu sieciowego stały się bardziej dynamiczne i rozproszone w różnych lokalizacjach. Tradycyjne narzędzia do monitorowania mają trudności z rejestrowaniem i analizowaniem ruchu w tych środowiskach, co pozostawia luki w monitorowaniu ruchu sieciowego. Banki NPB nowej generacji muszą wdrażać funkcje natywne dla chmury, aby skutecznie monitorować ruch sieciowy w środowiskach chmurowych i zwirtualizowanych.

4. Zaawansowane zagrożenia:Cyberzagrożenia stale ewoluują i stają się coraz bardziej wyrafinowane. Ponieważ atakujący stają się coraz bardziej biegli w unikaniu wykrycia, organizacje potrzebują zaawansowanych narzędzi do monitorowania i bezpieczeństwa, aby skutecznie identyfikować i łagodzić te zagrożenia. Tradycyjne NPB i starsze narzędzia do monitorowania mogą nie posiadać niezbędnych możliwości wykrywania tych zaawansowanych zagrożeń, co prowadzi do powstawania martwych punktów w monitorowaniu ruchu sieciowego.

Aby wyeliminować te martwe punkty, organizacje powinny rozważyć przyjęcie holistycznego podejścia do monitorowania sieci, łączącego zaawansowane NPB z systemami wykrywania i reagowania na zagrożenia opartymi na sztucznej inteligencji. Systemy te wykorzystują algorytmy uczenia maszynowego do analizy zachowania ruchu sieciowego, wykrywania anomalii i automatycznego reagowania na potencjalne zagrożenia. Integrując te technologie, organizacje mogą wyeliminować martwe punkty monitorowania ruchu sieciowego i poprawić ogólną sytuację bezpieczeństwa.

Podsumowując, chociaż rozwój brokerów pakietów sieciowych nowej generacji oraz dostępność większej liczby narzędzi do obsługi i bezpieczeństwa sieci znacznie poprawiły widoczność sieci, organizacje nadal muszą być świadome istnienia martwych punktów. Czynniki takie jak szyfrowanie, IoT i BYOD, środowiska chmurowe i zwirtualizowane oraz zaawansowane zagrożenia przyczyniają się do powstawania tych martwych punktów. Aby skutecznie sprostać tym wyzwaniom, organizacje powinny inwestować w zaawansowane NPB, wykorzystywać systemy wykrywania zagrożeń oparte na sztucznej inteligencji oraz stosować holistyczne podejście do monitorowania sieci. W ten sposób organizacje mogą znacząco zredukować martwe punkty w monitorowaniu ruchu sieciowego oraz zwiększyć ogólne bezpieczeństwo i wydajność operacyjną.

Czas publikacji: 09.10.2023