Przełącznik obejścia odczepu sieciowego Mylinking™ ML-BYPASS-200

2*Bypass plus 1*Monitor Konstrukcja modułowa, łącza 10/40/100GE, maks. 640 Gb/s

1-Przeglądy

Wdrażając inteligentny przełącznik obejściowy Mylinking™:

- Użytkownicy mogą elastycznie instalować/deinstalować urządzenia zabezpieczające, nie wpływając na bieżącą sieć ani nie powodując przerw w jej funkcjonowaniu;

- Przełącznik obejścia sieciowego Mylinking™ z inteligentną funkcją wykrywania stanu, umożliwiający monitorowanie w czasie rzeczywistym normalnego stanu pracy urządzenia zabezpieczającego port szeregowy. W przypadku wystąpienia wyjątku w działaniu urządzenia zabezpieczającego port szeregowy ochrona zostanie automatycznie pominięta, aby utrzymać normalną komunikację sieciową.

- Technologia selektywnej ochrony ruchu może być wykorzystana do wdrożenia specjalistycznego sprzętu zabezpieczającego do czyszczenia ruchu, technologii szyfrowania opartej na sprzęcie audytowym. Skutecznie realizuje ochronę dostępu szeregowego dla określonego typu ruchu, odciążając obsługę przepływu w urządzeniu szeregowym.

- Technologię ochrony ruchu z równoważeniem obciążenia można stosować w przypadku klastrowego wdrażania bezpiecznych urządzeń szeregowych w celu spełnienia wymagań bezpieczeństwa transmisji szeregowej w środowiskach o dużej przepustowości.

Wraz z szybkim rozwojem Internetu, zagrożenie bezpieczeństwa informacji w sieci staje się coraz poważniejsze, dlatego coraz szerzej stosuje się różnorodne aplikacje zabezpieczające. Niezależnie od tego, czy chodzi o tradycyjne systemy kontroli dostępu (zapory sieciowe), czy o nowe, bardziej zaawansowane środki ochrony, takie jak system zapobiegania włamaniom (IPS), ujednolicona platforma zarządzania zagrożeniami (UTM), system ochrony przed atakami typu „odmowa usługi” (Anti-DDoS), brama Anti-Span, ujednolicony system identyfikacji i kontroli ruchu DPI, wiele urządzeń zabezpieczających jest wdrażanych szeregowo w kluczowych węzłach sieci, wdrażając odpowiednią politykę bezpieczeństwa danych w celu identyfikacji i radzenia sobie z legalnym/nielegalnym ruchem. Jednocześnie jednak sieć komputerowa generuje duże opóźnienia, a nawet zakłócenia w działaniu sieci w przypadku awarii, konserwacji, modernizacji, wymiany sprzętu itp. w wysoce niezawodnym środowisku aplikacji sieciowych, czego użytkownicy nie mogą tolerować.

2-Network Tap Bypass Switch Zaawansowane funkcje i technologie

Technologia trybu ochrony Mylinking™ „SpecFlow” i trybu ochrony „FullLink”

Technologia ochrony przełączania szybkiego obejścia Mylinking™

Technologia Mylinking™ „LinkSafeSwitch”

Technologia dynamicznego przekazywania/wydawania zasad „WebService” Mylinking™

Technologia inteligentnego wykrywania pakietów Heartbeat Mylinking™

Technologia definiowalnych pakietów pulsu Mylinking™

Technologia równoważenia obciążenia wielolinkowego Mylinking™

Technologia inteligentnej dystrybucji ruchu Mylinking™

Technologia dynamicznego równoważenia obciążenia Mylinking™

Technologia zdalnego zarządzania Mylinking™ (HTTP/WEB, TELNET/SSH, cechy „EasyConfig/AdvanceConfig”)

3-Przewodnik konfiguracji przełącznika obejścia odczepu sieciowego

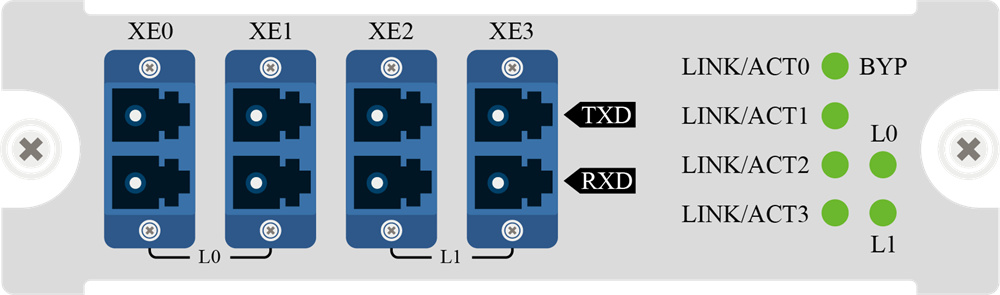

OBJAZDGniazdo modułu portu ochronnego:

To gniazdo można włożyć do modułu portu ochrony BYPASS o różnej prędkości/numerze portu. Poprzez wymianę różnych typów modułów, może obsługiwać ochronę BYPASS wielu łączy 10G/40G/100G.

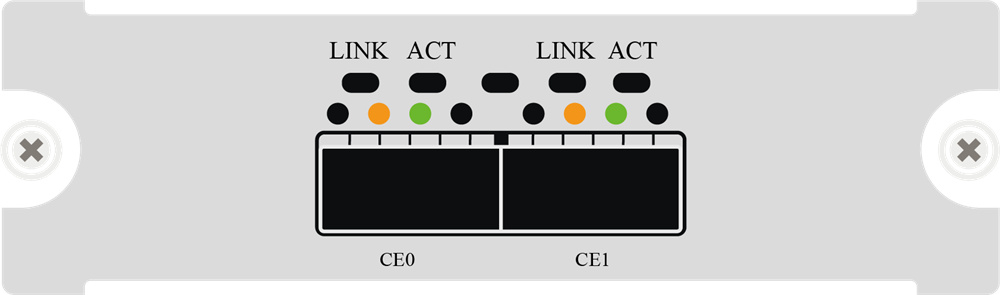

MONITORGniazdo modułu portu;

To gniazdo można włożyć do modułu portu MONITOR z różnymi prędkościami/portami. Może obsługiwać wiele urządzeń monitorujących online z łączem szeregowym 10G/40G/100G poprzez wymianę różnych modeli.

Zasady wyboru modułów

Na podstawie różnych wdrożonych łączy i wymagań dotyczących wdrażania sprzętu monitorującego możesz elastycznie wybierać różne konfiguracje modułów, aby spełnić rzeczywiste potrzeby Twojego środowiska. Dokonując wyboru, postępuj zgodnie z następującymi zasadami:

1. Komponenty podwozia są obowiązkowe i należy je wybrać przed doborem jakichkolwiek innych modułów. Jednocześnie należy wybrać różne metody zasilania (AC/DC) w zależności od potrzeb.

2. Całe urządzenie obsługuje do 2 gniazd modułów BYPASS i 1 gniazdo modułu MONITOR; nie można wybrać więcej niż liczbę gniazd do skonfigurowania. W zależności od kombinacji liczby gniazd i modelu modułu, urządzenie może obsługiwać do czterech zabezpieczeń łącza 10GE; lub do czterech łączy 40GE; lub do jednego łącza 100GE.

3. Aby moduł „BYP-MOD-L1CG” działał prawidłowo, należy go włożyć tylko do gniazda SLOT1.

4. Moduł typu „BYP-MOD-XXX” można włożyć wyłącznie do gniazda modułu BYPASS; moduł typu „MON-MOD-XXX” można włożyć wyłącznie do gniazda modułu MONITOR w celu normalnej pracy.

| Model produktu | Parametry funkcji |

| Podwozie (host) | |

| ML-BYPASS-M200 | Standardowa obudowa 19-calowa 1U do montażu w szafie rack; maksymalny pobór mocy 250 W; modułowy host zabezpieczenia BYPASS; 2 gniazda modułów BYPASS; 1 gniazdo modułu MONITOR; opcjonalne zasilanie AC i DC; |

| MODUŁ OBEJŚCIA | |

| BYP-MOD-L2XG((LM/SM) | Obsługuje dwukierunkową ochronę łącza szeregowego 10GE, interfejs 4*10GE, złącze LC; wbudowany transceiver optyczny; opcjonalnie łącze optyczne jedno-/wielomodowe, obsługuje 10GBASE-SR/LR; |

| BYP-MOD-L2QXG(LM/SM) | Obsługuje dwukierunkową ochronę szeregową łącza 40GE, interfejs 4*40GE, złącze LC; wbudowany transceiver optyczny; opcjonalnie łącze optyczne jedno-/wielomodowe, obsługuje 40GBASE-SR4/LR4; |

| BYP-MOD-L1CG (LM/SM) | Obsługuje 1 kanał ochrony szeregowej łącza 100GE, 2 interfejsy 100GE, złącze LC; wbudowany transceiver optyczny; opcjonalnie pojedynczy wielomodowy moduł łącza optycznego, obsługuje 100GBASE-SR4/LR4; |

| MODUŁ MONITORA | |

| MON-MOD-L16XG | Moduł portu monitorującego 16*10GE SFP+; brak modułu transceivera optycznego; |

| MON-MOD-L8XG | Moduł portu monitorującego 8*10GE SFP+; brak modułu transceivera optycznego; |

| MON-MOD-L2CG | Moduł portu monitorującego 2*100GE QSFP28; brak modułu transceivera optycznego; |

| MON-MOD-L8QXG | Moduł portów monitorujących 8* 40GE QSFP+; brak modułu transceivera optycznego; |

Specyfikacje przełącznika obejściowego 4-Network TAP

| Modalność produktu | Przełącznik obejściowy szeregowy ML-BYPASS-M200 | |

| Typ interfejsu | Interfejs MGT | 1*10/100/1000BASE-T Interfejs zarządzania adaptacyjnego; Obsługa zdalnego zarządzania HTTP/IP |

| Gniazdo modułu | 2*gniazdo modułu BYPASS;1*gniazdo modułu MONITOR; | |

| Linki obsługujące maksimum | Urządzenie obsługuje maksymalnie 4 łącza 10GE, 4 łącza 40GE lub 1 łącze 100GE | |

| Monitor | Urządzenie obsługuje maksymalnie 16 portów monitorujących 10GE, 8 portów monitorujących 40GE lub 2 porty monitorujące 100GE. | |

| Funkcjonować | Możliwość przetwarzania w trybie pełnego dupleksu | 640 Gb/s |

| Na podstawie ochrony kaskadowej ruchu specyficznego dla pięciu krotek IP/protokołu/portu | Wsparcie | |

| Ochrona kaskadowa oparta na pełnym ruchu | Wsparcie | |

| Wielokrotne równoważenie obciążenia | Wsparcie | |

| Funkcja wykrywania bicia serca | Wsparcie | |

| Obsługa niezależności pakietów Ethernet | Wsparcie | |

| PRZEŁĄCZNIK OBEJŚCIOWY | Wsparcie | |

| Przełącznik BYPASS bez lampy błyskowej | Wsparcie | |

| ZARZĄDZANIE KONSOLĄ | Wsparcie | |

| Zarządzanie IP/siecią | Wsparcie | |

| Zarządzanie SNMP V1/V2C | Wsparcie | |

| Zarządzanie TELNET/SSH | Wsparcie | |

| Protokół SYSLOG | Wsparcie | |

| Autoryzacja użytkownika | Na podstawie autoryzacji hasłem/AAA/TACACS+ | |

| Elektryczny | Napięcie znamionowe zasilania | AC-220V/DC-48V【Opcjonalnie】 |

| Znamionowa częstotliwość zasilania | 50 Hz | |

| Znamionowy prąd wejściowy | AC-3A / DC-10A | |

| Moc znamionowa | 100 W | |

| Środowisko | Temperatura pracy | 0–50℃ |

| Temperatura przechowywania | -20-70℃ | |

| Wilgotność robocza | 10%-95%, bez kondensacji | |

| Konfiguracja użytkownika | Konfiguracja konsoli | Interfejs RS232,115200,8,N,1 |

| Interfejs MGT poza pasmem | Interfejs Ethernet 1*10/100/1000M | |

| Autoryzacja hasłem | Wsparcie | |

| Wysokość podwozia | Przestrzeń podwozia (U) | 1U 19 cali, 485 mm * 44,5 mm * 350 mm |

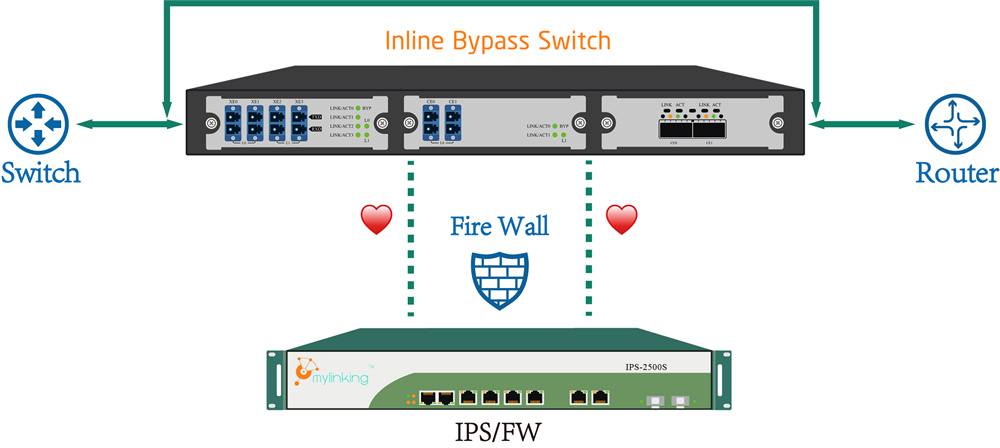

5-Zastosowanie przełącznika obejściowego sieci TAP (jak poniżej)

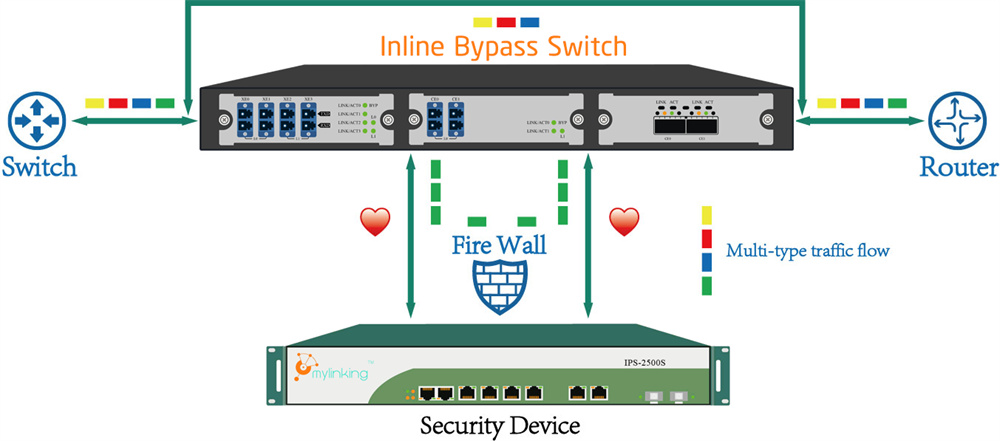

Poniżej przedstawiono typowy tryb wdrożenia IPS (system zapobiegania włamaniom), FW (zapora sieciowa). IPS/FW wdrażany jest szeregowo w sprzęcie sieciowym (routerach, przełącznikach itp.) pomiędzy ruchem poprzez wdrożenie kontroli bezpieczeństwa, zgodnie z odpowiednią polityką bezpieczeństwa w celu określenia zwolnienia lub zablokowania odpowiedniego ruchu, aby osiągnąć efekt obrony bezpieczeństwa.

Jednocześnie możemy zaobserwować, że IPS/FW to szeregowe wdrażanie sprzętu, zazwyczaj w kluczowej lokalizacji sieci przedsiębiorstwa w celu wdrożenia zabezpieczeń szeregowych. Niezawodność podłączonych urządzeń ma bezpośredni wpływ na ogólną dostępność sieci przedsiębiorstwa. Przeciążenie urządzeń szeregowych, awarie, aktualizacje oprogramowania, aktualizacje zasad itp. znacząco wpływają na dostępność całej sieci przedsiębiorstwa. W tym momencie, jedynie poprzez odcięcie sieci i fizyczne obejście, możemy przywrócić sieć, co poważnie wpływa na jej niezawodność. IPS/FW i inne urządzenia szeregowe z jednej strony poprawiają wdrażanie zabezpieczeń sieci przedsiębiorstwa, z drugiej strony obniżają niezawodność sieci przedsiębiorstwa, zwiększając ryzyko braku dostępności sieci.

5.2 Ochrona sprzętu serii Inline Link

Funkcja Mylinking™ „Bypass Switch” jest wdrażana szeregowo między urządzeniami sieciowymi (routerami, przełącznikami itp.), a przepływ danych między urządzeniami sieciowymi nie prowadzi już bezpośrednio do IPS/FW, „Bypass Switch” do IPS/FW. Gdy IPS/FW z powodu przeciążenia, awarii, aktualizacji oprogramowania, aktualizacji zasad i innych warunków awarii, „Bypass Switch” działa poprzez inteligentną funkcję wykrywania komunikatów Heartbeat w celu szybkiego wykrywania, a tym samym pomijania wadliwego urządzenia, bez przerywania pracy sieci, szybkiego sprzętu sieciowego bezpośrednio podłączonego w celu ochrony normalnej sieci komunikacyjnej; gdy odzyskiwanie po awarii IPS/FW, ale także poprzez inteligentne wykrywanie pakietów Heartbeat w celu szybkiego wykrywania funkcji, oryginalne łącze przywraca bezpieczeństwo kontroli bezpieczeństwa sieci przedsiębiorstwa.

Mylinking™ „Bypass Switch” ma zaawansowaną, inteligentną funkcję wykrywania komunikatów pulsu. Użytkownik może dostosować interwał pulsu i maksymalną liczbę ponownych prób za pomocą niestandardowego komunikatu pulsu na IPS/FW w celu sprawdzenia stanu urządzenia, np. wysłania komunikatu kontroli pulsu do portu nadrzędnego/podrzędnego IPS/FW, a następnie odebrania go z portu nadrzędnego/podrzędnego IPS/FW i oceny, czy IPS/FW działa prawidłowo, poprzez wysyłanie i odbieranie komunikatu pulsu.

5.3 Polityka „SpecFlow” Ochrona serii trakcji liniowej Flow

Gdy urządzenie sieciowe musi obsłużyć tylko określony ruch w szeregu, funkcja Mylinking™ „Bypass Switch” przetwarza ruch w czasie rzeczywistym, a strategia kontroli ruchu łączy urządzenie zabezpieczające z ruchem „zagrożonym”, który jest odsyłany bezpośrednio do łącza sieciowego, a „zagrożona sekcja ruchu” jest przekazywana do wbudowanego urządzenia bezpieczeństwa w celu przeprowadzenia kontroli bezpieczeństwa. Pozwala to nie tylko na utrzymanie normalnego działania funkcji wykrywania bezpieczeństwa urządzenia bezpieczeństwa, ale także na zmniejszenie nieefektywnego przepływu urządzeń bezpieczeństwa w celu radzenia sobie z ciśnieniem; jednocześnie „Bypass Switch” może wykrywać stan pracy urządzenia bezpieczeństwa w czasie rzeczywistym. Urządzenie bezpieczeństwa działa nieprawidłowo, bezpośrednio omijając ruch danych, aby uniknąć zakłóceń w działaniu sieci.

Ochronnik Mylinking™ Traffic Bypass Protector może identyfikować ruch na podstawie identyfikatora nagłówka warstwy L2-L4, takiego jak znacznik VLAN, adres MAC źródła/docelowy, adres IP źródła, typ pakietu IP, port protokołu warstwy transportowej, znacznik klucza nagłówka protokołu itd. Różnorodne, elastyczne kombinacje warunków dopasowania można definiować w celu określenia konkretnych typów ruchu, które są interesujące dla danego urządzenia zabezpieczającego. Mogą być one szeroko stosowane do wdrażania specjalistycznych urządzeń audytowych (RDP, SSH, audyt baz danych itp.).

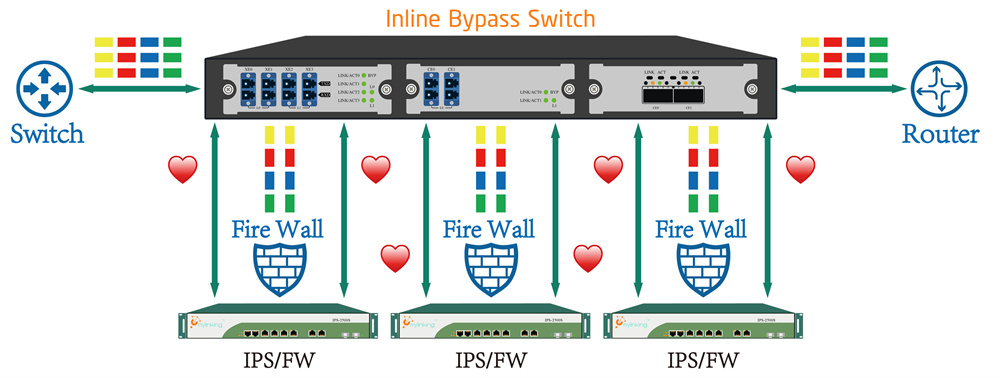

5.4 Zabezpieczenie szeregowe z równoważonym obciążeniem

Przełącznik obejściowy Mylinking™ jest wdrażany szeregowo między urządzeniami sieciowymi (routerami, przełącznikami itp.). Gdy wydajność przetwarzania pojedynczego IPS/FW nie jest wystarczająca, aby obsłużyć szczytowy ruch w łączu sieciowym, funkcja równoważenia obciążenia, czyli „grupowanie” wielu klastrów IPS/FW przetwarzających ruch w łączu sieciowym, może skutecznie zmniejszyć obciążenie pojedynczego IPS/FW i poprawić ogólną wydajność przetwarzania, aby sprostać wysokim wymaganiom przepustowości środowiska wdrożeniowego.

Przełącznik obejściowy Mylinking™ ma wydajną funkcję równoważenia obciążenia, która na podstawie znacznika VLAN ramki, informacji MAC, informacji IP, numeru portu, protokołu i innych informacji dotyczących rozkładu obciążenia mieszającego ruchu zapewnia integralność sesji przepływu danych każdego IPS/FW.

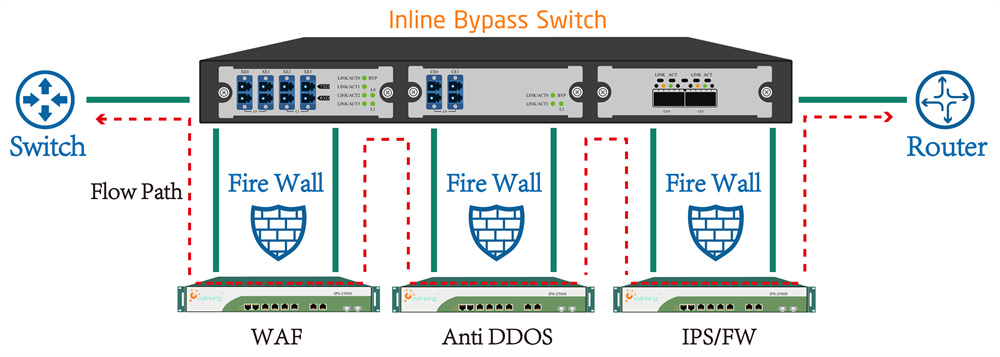

5.5 Zabezpieczenie trakcji przepływu w urządzeniach wielosegmentowych (zmiana połączenia szeregowego na równoległe)

W przypadku niektórych kluczowych łączy (takich jak gniazda internetowe, łącza wymiany serwerów) lokalizacja często wynika z potrzeb związanych z zabezpieczeniami i koniecznością wdrożenia wielu urządzeń do testowania bezpieczeństwa (takich jak zapora sieciowa, sprzęt anty-DDOS, zapora sieciowa aplikacji internetowych, sprzęt zapobiegający włamaniom itp.), a także jednoczesnego szeregowego stosowania wielu urządzeń do wykrywania zagrożeń na łączu, co zwiększa ryzyko awarii pojedynczego punktu, zmniejszając ogólną niezawodność sieci. W przypadku wspomnianego sprzętu zabezpieczającego, jego wdrożenie on-line, modernizacja, wymiana i inne operacje spowodują długotrwałe przerwy w działaniu sieci i konieczność przeprowadzenia działań mających na celu pomyślne wdrożenie.

Dzięki ujednoliconemu wdrożeniu „przełącznika obejściowego” tryb wdrażania wielu urządzeń zabezpieczających połączonych szeregowo na tym samym łączu można zmienić z „trybu łączenia fizycznego” na „tryb łączenia fizycznego, logicznego”. Łącze na łączu eliminuje pojedynczy punkt awarii, aby poprawić niezawodność łącza, podczas gdy „przełącznik obejściowy” na łączu przepływa na żądanie, aby osiągnąć ten sam przepływ z oryginalnym trybem bezpiecznego przetwarzania.

Schemat rozmieszczenia więcej niż jednego urządzenia zabezpieczającego jednocześnie w układzie szeregowym:

Schemat wdrożenia przełącznika obejściowego Mylinking™ Network TAP:

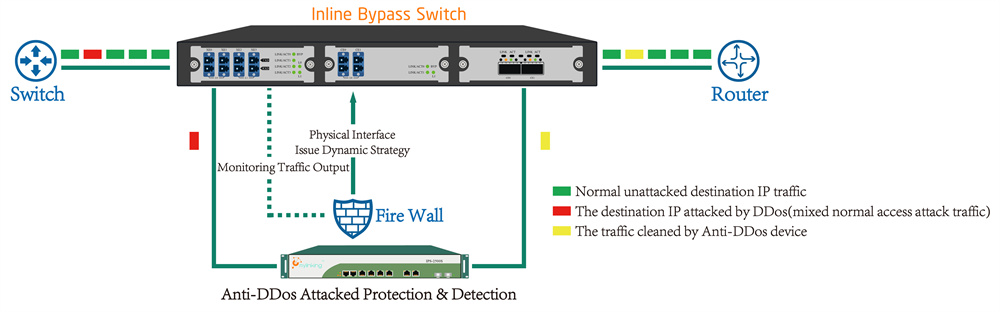

5.6 W oparciu o dynamiczną strategię ochrony przed wykrywaniem zagrożeń ruchu drogowego

„Przełącznik obejściowy” Inny zaawansowany scenariusz zastosowania opiera się na dynamicznej strategii aplikacji zabezpieczających wykrywanie zagrożeń ruchu drogowego, wdrażanych w sposób pokazany poniżej:

Weźmy na przykład sprzęt do testowania bezpieczeństwa „ochrony przed atakami DDoS i ich wykrywania”, poprzez wdrożenie front-endu „przełącznika obejściowego”, a następnie sprzętu ochrony przed atakami DDoS, podłączonego do „przełącznika obejściowego”. W standardowym „ochronniku trakcji” (Traction Protector) pełny ruch jest przesyłany z prędkością łącza, a jednocześnie strumień jest przesyłany do „urządzenia ochrony przed atakami DDoS”. Po wykryciu ruchu dla adresu IP serwera (lub segmentu sieci IP) po ataku „urządzenie ochrony przed atakami DDoS” wygeneruje reguły dopasowania docelowego przepływu ruchu i prześle je do „przełącznika obejściowego” za pośrednictwem interfejsu dynamicznego dostarczania zasad. „Przełącznik obejściowy” może zaktualizować „dynamikę ruchu” po otrzymaniu dynamicznych reguł zasad i natychmiast „reguła” przekazuje ruch z serwera ataku do sprzętu ochrony przed atakami DDoS i ich wykrywania w celu przetworzenia, aby działał po ataku, a następnie ponownie wstrzyknął go do sieci.

Schemat aplikacji bazujący na „przełączniku obejściowym” jest łatwiejszy do wdrożenia niż tradycyjny schemat wtrysku tras BGP lub inny schemat trakcji ruchu, a środowisko jest mniej zależne od sieci, a niezawodność jest wyższa.

„Przełącznik obejściowy” ma następujące cechy umożliwiające obsługę dynamicznej ochrony wykrywania zasad bezpieczeństwa:

1. „Przełącznik obejściowy” umożliwiający działanie poza regułami opartymi na interfejsie WEBSERIVCE oraz łatwą integrację z urządzeniami zabezpieczającymi innych firm.

2. „Przełącznik obejściowy” oparty na czystym układzie scalonym ASIC przesyłającym pakiety z prędkością do 10 Gb/s bez blokowania przesyłania przełącznika oraz „biblioteka dynamicznych reguł trakcji ruchu” niezależnie od liczby.

3. Wbudowana profesjonalna funkcja BYPASS „Bypass Switch” sprawia, że nawet w przypadku awarii samego zabezpieczenia, możliwe jest natychmiastowe ominięcie oryginalnego łącza szeregowego, bez wpływu na oryginalne łącze normalnej komunikacji.