Broker pakietów sieciowych Mylinking™ (NPB) ML-NPB-5060

48 portów 10GE SFP+ i 2 porty 40GE QSFP, maks. 560 Gb/s

1- Przegląd

- Pełna kontrola wizualna urządzenia do akwizycji/przechwytywania danych (2 gniazda QSFP 40G plus 48 gniazd SFP+ 10GE)

- Pełne urządzenie do wstępnego przetwarzania i redystrybucji (przepustowość dwukierunkowa 560 Gb/s)

- Obsługiwane zbieranie i odbieranie danych łącza z różnych lokalizacji elementów sieciowych

- Obsługiwane zbieranie i odbieranie danych łącza z różnych węzłów routingu wymiany

- Obsługiwane pakiety surowe zebrane, zidentyfikowane, przeanalizowane, podsumowane statystycznie i oznaczone

- Obsługiwane wyjście surowych pakietów na potrzeby urządzeń monitorujących do analizy dużych zbiorów danych, analizy protokołów, analizy sygnałów, analizy bezpieczeństwa, zarządzania ryzykiem i innego wymaganego ruchu.

- Obsługa analizy przechwytywania pakietów w czasie rzeczywistym, identyfikacji źródła danych oraz wyszukiwania danych o ruchu sieciowym w czasie rzeczywistym/historycznym

2- Możliwości inteligentnego przetwarzania ruchu

Układ ASIC Chip Plus procesor TCAM

Możliwości inteligentnego przetwarzania ruchu 560 Gb/s

Przechwytywanie danych akwizycji 10GE/40GE

2 sloty 40GE QSFP plus 48 slotów 10GE do 560 Gb/s Transceiver danych ruchu w tym samym czasie, do przechwytywania danych sieciowych, proste wstępne przetwarzanie

Replikacja ruchu 10G/40G

Oryginalny ruch wejściowy i ruch wstępnie przetworzony mogą być kopiowane z 1 do N lub agregowane z N do M z prędkością łącza 10GE, co doskonale rozwiązuje problem konieczności jednoczesnego wdrożenia w sieci dwóch lub więcej wieloportowych urządzeń monitorujących poza pasmem.

Agregacja ruchu sieciowego

Oryginalny ruch wejściowy i ruch wstępnie przetworzony mogą być kopiowane z 1 do N lub agregowane z N do M z prędkością łącza 10GE, co doskonale rozwiązuje problem konieczności jednoczesnego wdrożenia w sieci dwóch lub więcej wieloportowych urządzeń monitorujących poza pasmem.

Dystrybucja/przekazywanie danych

Dokładnie klasyfikowano przychodzące metadane i odrzucano lub przesyłano dalej różne usługi danych do wielu wyjść interfejsu zgodnie z wcześniej zdefiniowanymi przez użytkownika zasadami białej lub czarnej listy.

Filtrowanie danych

Obsługiwana elastyczna kombinacja elementów metadanych oparta na typie sieci Ethernet, znaczniku VLAN, TTL, siedmiokrotnym adresie IP, fragmentacji IP, fladze TCP i innych funkcjach pakietów dla urządzeń zabezpieczających sieć, analizy protokołów, analizy sygnalizacji i ruchu

Równoważenie obciążenia

Obsługiwany algorytm mieszania i dzielenia się wagą na podstawie sesji zgodnie z charakterystyką warstwy L2-L7, aby zapewnić dynamikę ruchu wyjściowego portu w ramach równoważenia obciążenia

Mecz UDF

Obsługa dopasowania dowolnego pola klucza w pierwszych 128 bajtach pakietu. Dostosowano wartość przesunięcia oraz długość i zawartość pola klucza, a także określono politykę wyprowadzania ruchu zgodnie z konfiguracją użytkownika.

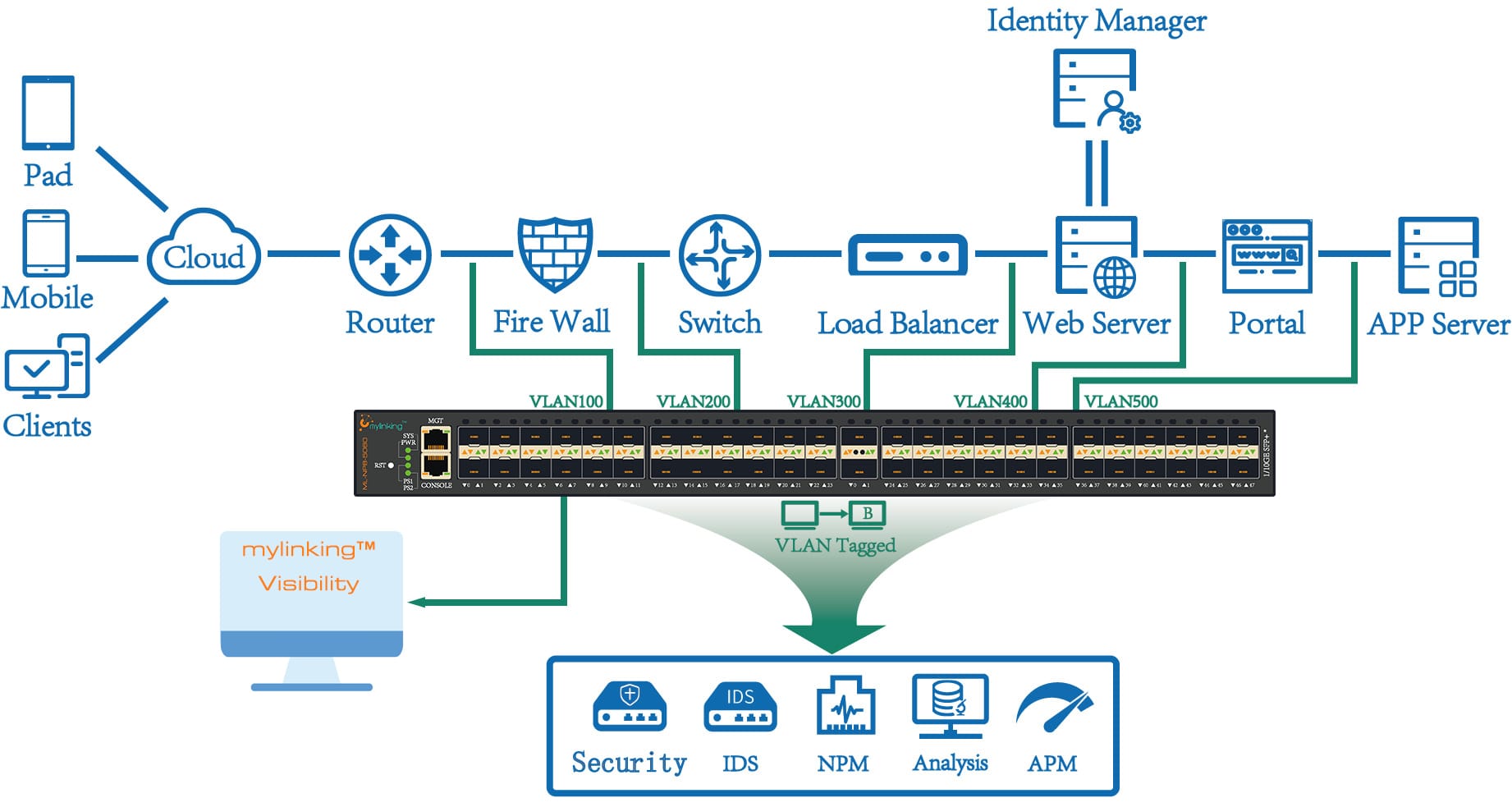

Oznaczone VLAN

VLAN bez tagów

Zastąpiono sieć VLAN

Obsługiwane jest dopasowanie dowolnego pola klucza w pierwszych 128 bajtach pakietu. Użytkownik może dostosować wartość przesunięcia, długość i zawartość pola klucza, a także określić politykę wyprowadzania ruchu zgodnie z konfiguracją użytkownika.

Zastępowanie adresu MAC

Obsługa zastępowania adresu MAC docelowego w oryginalnym pakiecie danych, co może zostać wdrożone zgodnie z konfiguracją użytkownika

Identyfikacja i klasyfikacja protokołu mobilnego 3G/4G

Obsługiwane do identyfikacji elementów sieci mobilnej, takich jak interfejsy (Gb, Gn, IuPS, S1-MME, S1-U, X2-U, S3, S4, S5, S6a, S11 itd.). Można wdrażać zasady dotyczące ruchu wyjściowego w oparciu o funkcje takie jak GTPV1-C, GTPV1-U, GTPV2-C, SCTP i S1-AP, w zależności od konfiguracji użytkownika.

Ponowne złożenie datagramu IP

Obsługa identyfikacji fragmentacji IP i ponownej asemblacji fragmentacji IP w celu implementacji filtrowania funkcji L4 dla wszystkich pakietów fragmentacji IP. Implementacja polityki wyjściowej ruchu.

Wykrywanie prawidłowego działania portów

Obsługa wykrywania stanu procesu serwisowego w czasie rzeczywistym urządzeń monitorujących i analizujących back-end podłączonych do różnych portów wyjściowych. W przypadku awarii procesu serwisowego, wadliwe urządzenie jest automatycznie usuwane. Po odzyskaniu sprawności, system automatycznie powraca do grupy równoważenia obciążenia, aby zapewnić niezawodność równoważenia obciążenia wielu portów.

Ochrona portu lustrzanego

Obsługa funkcji Mirror Port Protection dla każdego interfejsu. Funkcja ta może zablokować możliwość transmisji danych przez port akwizycji lustrzanej i skutecznie zapobiegać powstawaniu pętli sieciowych spowodowanych błędem konfiguracji urządzenia.

Nadmiarowe porty wyjściowe

Obsługiwana redundancja aktywnych/rezerwowych portów wyjściowych ruchu. Gdy stan aktywnego portu wyjściowego jest nieprawidłowy (wyłączony lub połączenie nieaktywne), ruch wyjściowy może zostać przełączony na port rezerwowy, co zapewnia wysoką niezawodność ruchu wyjściowego.

Zakończenie pakietów tunelowych

Obsługa funkcji terminacji pakietów tunelowych, która umożliwia konfigurację adresów IP, masek, odpowiedzi ARP i odpowiedzi ICMP dla portów wejściowych ruchu. Ruch zbierany w sieci użytkownika jest przesyłany bezpośrednio do urządzenia za pomocą metod enkapsulacji tunelowej, takich jak GRE, GTP i VXLAN.

Wyjście z portu

Obsługuje funkcję rozdzielania portów 40G i może być podzielony na cztery porty 10GE w celu spełnienia określonych wymagań dostępu

Znakowanie czasem

Obsługiwana jest synchronizacja serwera NTP w celu skorygowania czasu i zapisania wiadomości w pakiecie w formie względnego znacznika czasu ze znacznikiem czasu na końcu ramki, z dokładnością do nanosekund

Usuwanie nagłówków VxLAN, VLAN, GRE, MPLS

Obsługiwano nagłówek VxLAN, VLAN, GRE, MPLS usunięty z oryginalnego pakietu danych i przekazanego wyjścia.

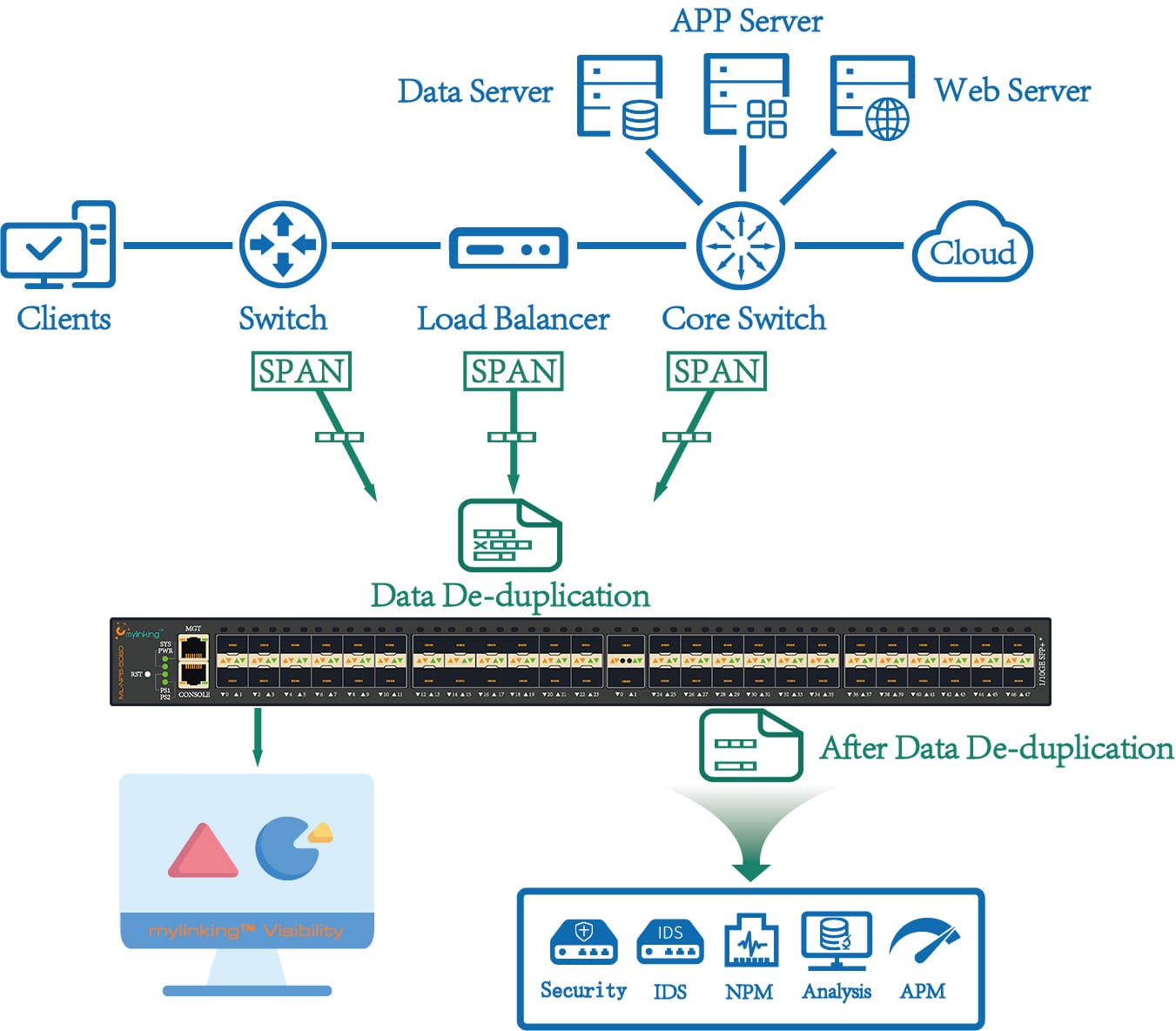

Deduplikacja danych/pakietów

Obsługa statystycznej szczegółowości na poziomie portu lub polityki, umożliwiająca porównywanie danych z wielu źródeł i powtórzeń tego samego pakietu danych w określonym czasie. Użytkownicy mogą wybierać różne identyfikatory pakietów (dst.ip, src.port, dst.port, tcp.seq, tcp.ack).

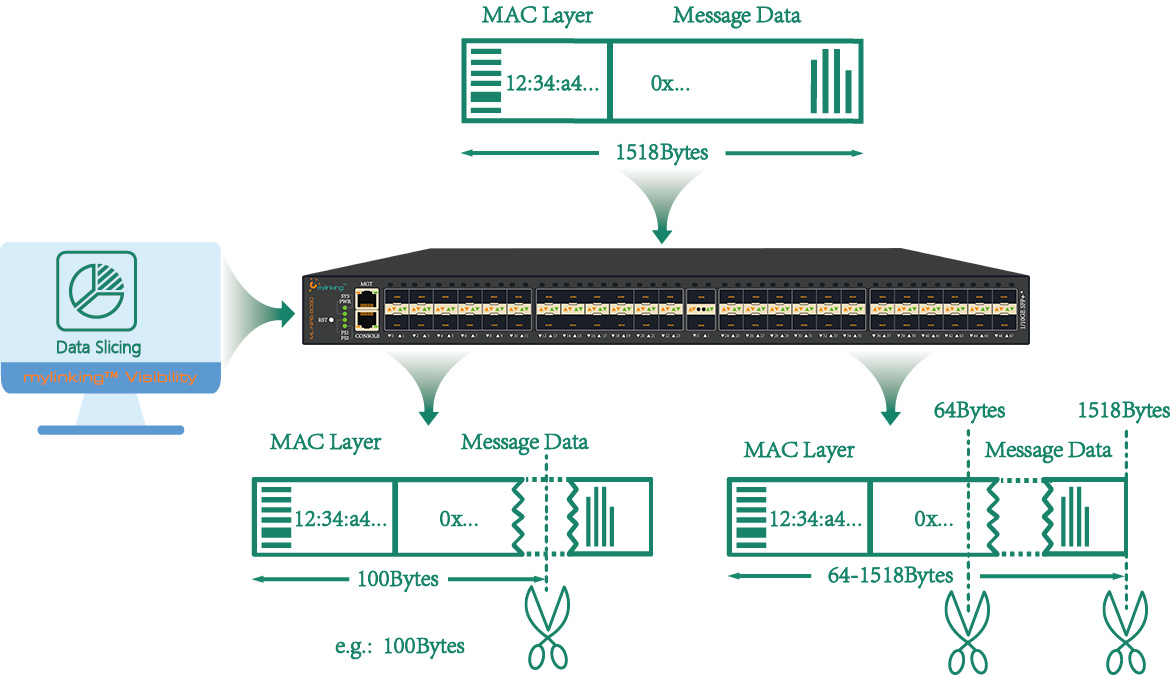

Podział danych/pakietów

Obsługiwane jest segmentowanie danych surowych na podstawie zasad (opcjonalnie 64–1518 bajtów), a zasady dotyczące ruchu wyjściowego można wdrożyć na podstawie konfiguracji użytkownika

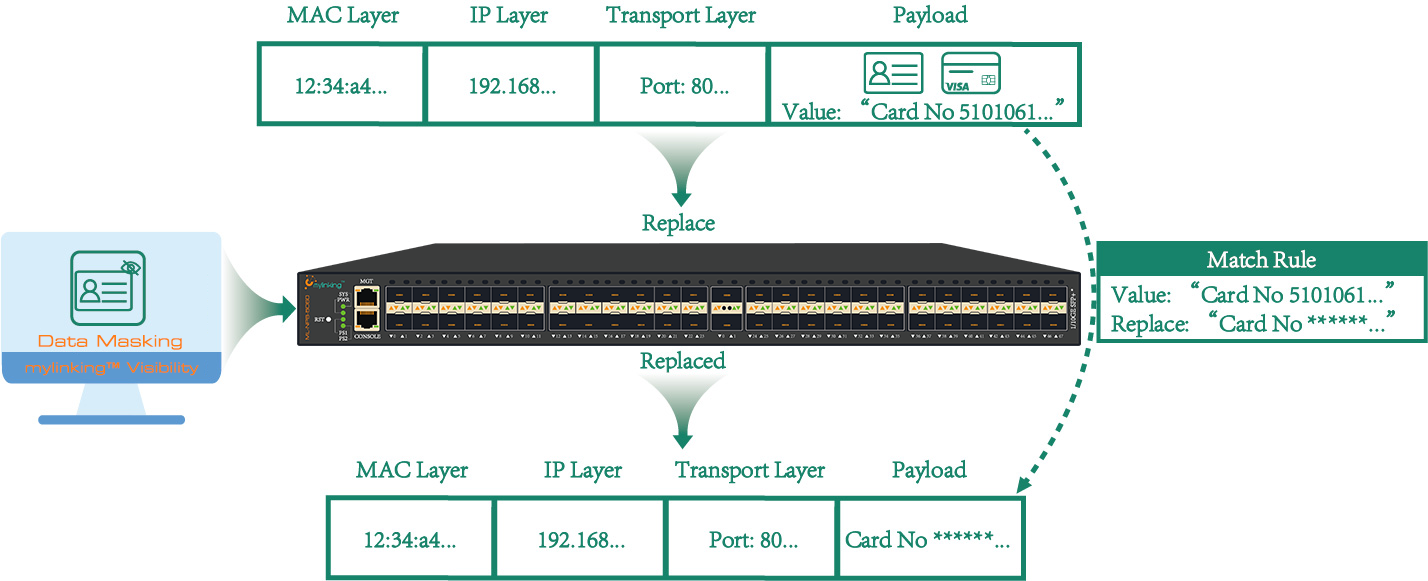

Maskowanie tajnych danych wrażliwych

Obsługiwana granularność oparta na regułach umożliwia zastąpienie dowolnego pola kluczowego w danych surowych, aby osiągnąć cel ochrony poufnych informacji. Zgodnie z konfiguracją użytkownika, można wdrożyć politykę dotyczącą ruchu wyjściowego. Odwiedź stronę: „Na czym polega technologia maskowania danych i jakie jest rozwiązanie w Network Packet Broker?Aby uzyskać więcej szczegółów.

Zakończenie pakietów tunelowania

Obsługa funkcji terminacji pakietów tunelowych, która umożliwia konfigurację adresów IP, masek, odpowiedzi ARP i odpowiedzi ICMP dla portów wejściowych ruchu. Ruch jest przechwytywany w sieci użytkownika i przesyłany bezpośrednio do urządzenia monitorującego za pośrednictwem metod enkapsulacji tunelowej, takich jak GRE, GTP i VXLAN.

Wyjście enkapsulacji pakietów

Obsługiwane jest kapsułkowanie dowolnych określonych pakietów w przechwyconym ruchu do nagłówka RSPAN lub ERSPAN i przesyłanie pakietów do systemu monitorowania zaplecza lub przełącznika sieciowego.

Identyfikacja protokołu tunelowania

Obsługiwane są automatyczne rozpoznawanie różnych protokołów tunelowania, takich jak GTP / GRE / PPTP / L2TP / PPPOE. W zależności od konfiguracji użytkownika, strategia wyprowadzania ruchu może być implementowana w zależności od wewnętrznej lub zewnętrznej warstwy tunelu.

Identyfikacja protokołu warstwy aplikacji

Obsługiwane są powszechnie używane protokoły identyfikacji warstwy aplikacji, takie jak FTP, HTTP, POP, SMTP, DNS, NTP, BitTorrent, Syslog, MySQL, MsSQL itd.

Filtrowanie ruchu wideo

Obsługiwane jest filtrowanie i łagodzenie dopasowywania danych strumienia wideo, takich jak rozdzielczość adresów nazw domen, protokół transmisji wideo, adres URL i format wideo, aby dostarczać przydatne dane analizatorom i monitorom w celach bezpieczeństwa.

Odszyfrowywanie SSL

Obsługiwane jest ładowanie odpowiedniego certyfikatu odszyfrowywania SSL, odszyfrowywanie zaszyfrowanych danych HTTPS określonego ruchu oraz przesyłanie ich na żądanie do zaplecza monitorującego i analizującego, co umożliwia odszyfrowywanie statycznych zaszyfrowanych wiadomości TLS1.0, TLS1.2 i SSL3.0.

Dekapsulacja zdefiniowana przez użytkownika

Obsługiwana jest zdefiniowana przez użytkownika funkcja dekapsulacji pakietów, która umożliwia usunięcie wszystkich zakapsułkowanych pól i zawartości z pierwszych 128 bajtów pakietu i ich wyprowadzenie

Przechwytywanie pakietów

Obsługiwane przechwytywanie pakietów na poziomie portu i na poziomie zasad z fizycznych portów źródłowych w filtrze pola Five-Tuple w czasie rzeczywistym

Monitorowanie i wykrywanie ruchu

Monitorowanie ruchu zapewnia możliwość monitorowania sytuacji w ruchu w czasie rzeczywistym. Detekcja ruchu umożliwia dogłębną analizę danych o ruchu w różnych lokalizacjach sieci, dostarczając oryginalnych źródeł danych do lokalizacji usterek w czasie rzeczywistym.

Monitorowanie trendów ruchu w czasie rzeczywistym

Obsługiwane monitorowanie w czasie rzeczywistym i statystyki dotyczące ruchu danych na poziomie portów i zasad, pokazujące szybkość RX/TX, odebrane/wysłane bajty, liczbę RX/TX, liczbę błędów, maksymalny przychód/prędkość transmisji i inne kluczowe wskaźniki.

Alarmujący trend ruchu

Obsługa alarmów monitorowania ruchu danych na poziomie portu i zasad poprzez ustawienie progów alarmowych dla każdego portu i każdego przepełnienia przepływu zasad.

Wykrywanie ruchu w czasie rzeczywistym

Obsługiwane są źródła „Przechwytywanie portu fizycznego (pozyskiwanie danych)”, „Pole opisu funkcji wiadomości (L2–L7)” i inne informacje w celu zdefiniowania elastycznego filtra ruchu, umożliwiającego przechwytywanie ruchu danych sieciowych w czasie rzeczywistym o różnej pozycji. Po przechwyceniu i wykryciu dane będą przechowywane w urządzeniu w celu pobrania ich w celu przeprowadzenia dalszej analizy eksperckiej lub wykorzystania funkcji diagnostycznych tego sprzętu do dogłębnej analizy wizualnej.

Przegląd historycznych trendów ruchu

Obsługiwane zapytania dotyczące statystyk ruchu historycznego z prawie 2 miesięcy na poziomie portu i polityki. Na podstawie dni, godzin, minut i innych szczegółów dotyczących szybkości transmisji/odbioru, liczby bajtów transmisji/odbioru, komunikatów transmisji/odbioru, numeru błędu transmisji/odbioru lub innych informacji do wyboru w zapytaniu.

Analiza pakietów DPI

Moduł dogłębnej analizy DPI funkcji wykrywania wizualizacji ruchu może przeprowadzać dogłębną analizę przechwyconych danych ruchu docelowego z wielu wymiarów i wykonywać szczegółowe wyświetlanie statystyczne w formie wykresów i tabel. Obsługuje analizę przechwyconych datagramów, w tym analizę datagramów nieprawidłowych, rekombinację strumieni, analizę ścieżki transmisji i analizę strumieni nieprawidłowych.

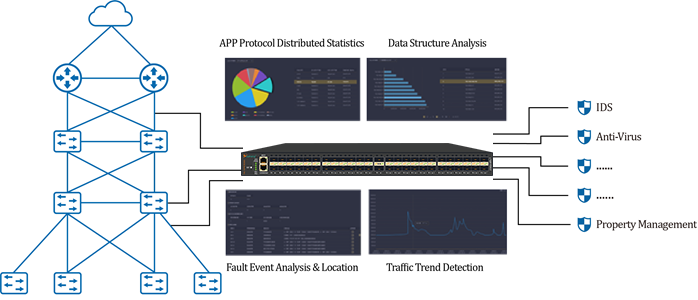

Platforma widoczności sieci Mylinking™

Obsługiwany dostęp do platformy kontroli widoczności Mylinking™

1+1 Redundantny System Zasilania (RPS)

Obsługiwany system zasilania 1+1 z podwójną redundancją

3- Typowe struktury aplikacji

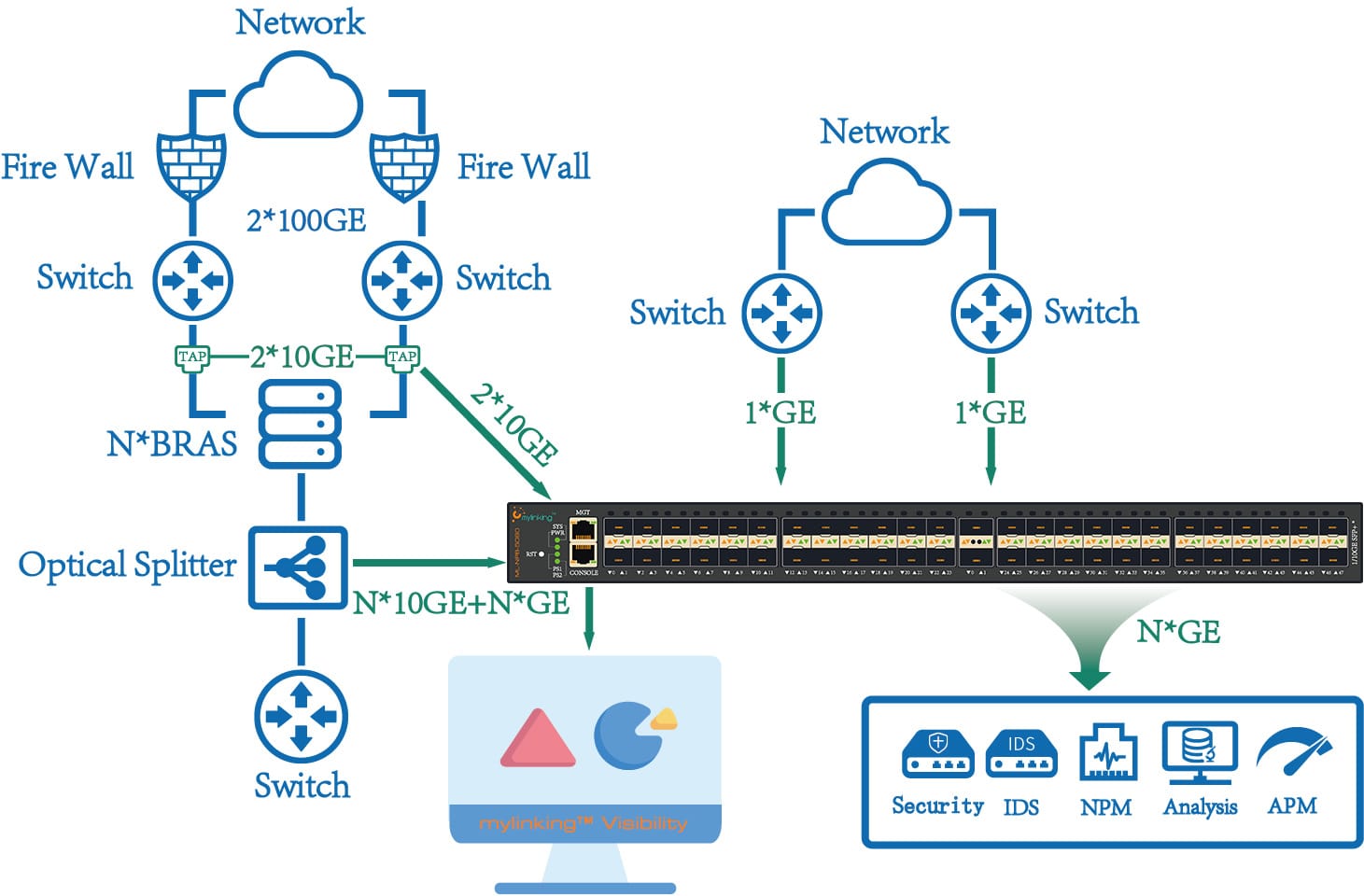

3.1 Aplikacja do scentralizowanego gromadzenia danych (jak poniżej)

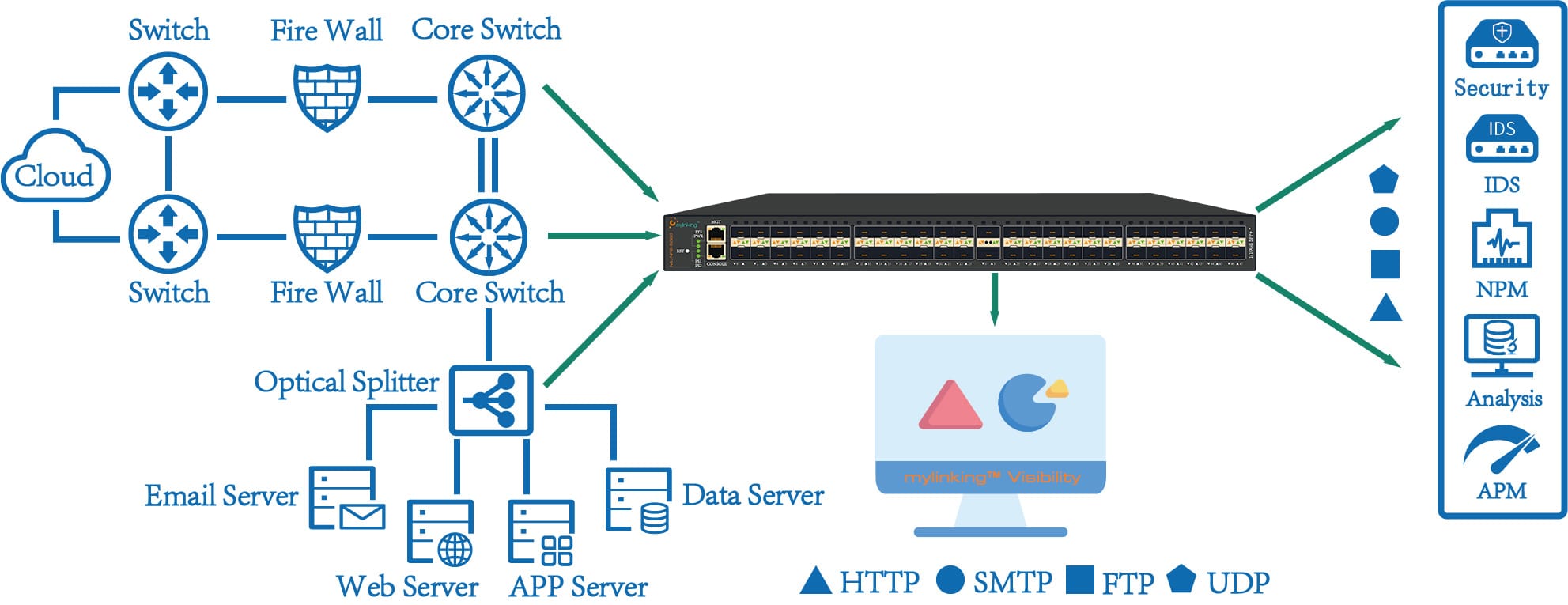

3.2 Wniosek o ujednolicony harmonogram (jak poniżej)

3.3 Aplikacja oznaczona VLAN danych (jak poniżej)

3.4 Aplikacja do deduplikacji danych/pakietów (jak poniżej)

3.5 Aplikacja Mylinking™ Network Packet Broker Data/Packet Slicing (jak poniżej)

3.6 Broker pakietów sieciowych Mylinking™Maskowanie danych/pakietówZastosowanie (jak poniżej)

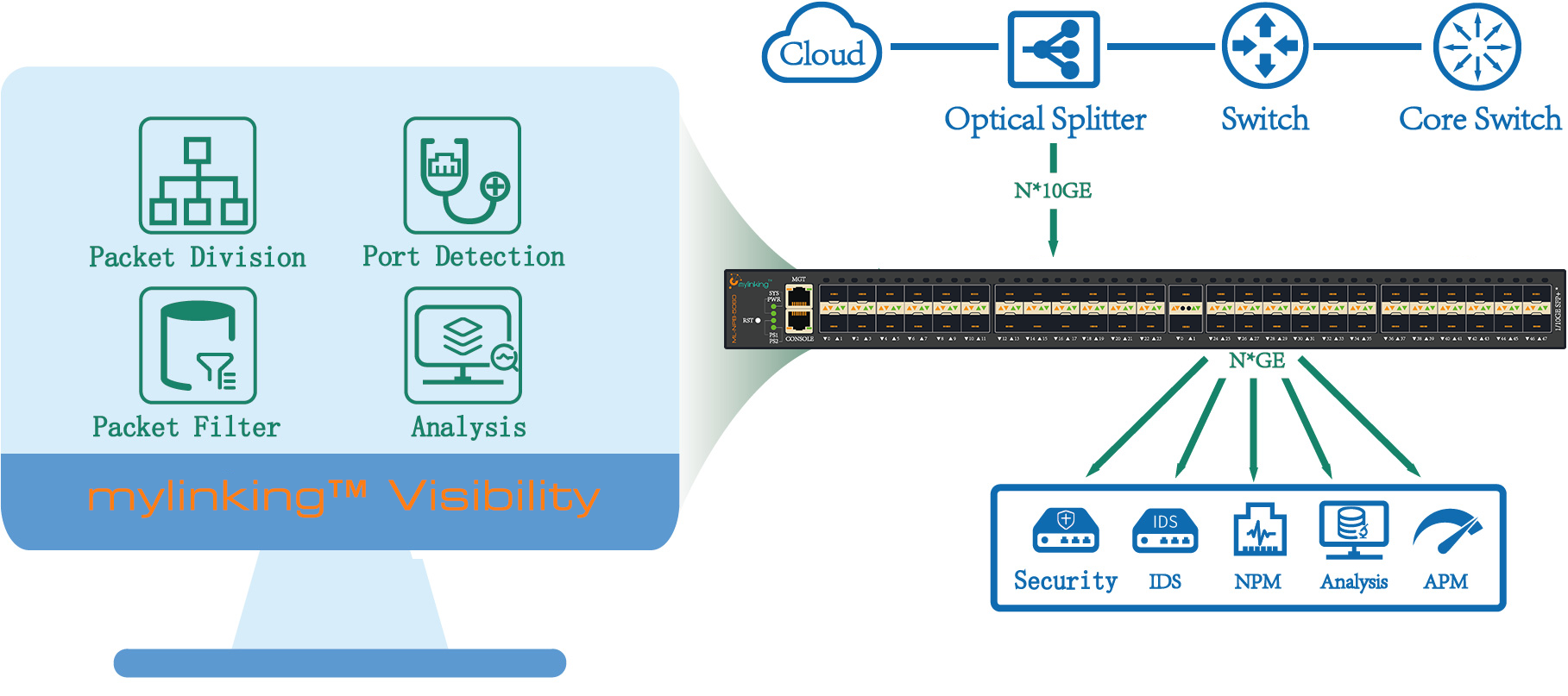

3.7 Narzędzia platformy kontroli widoczności przechwytywania ruchu/wykrywania danych (jak poniżej)

3.8 Aplikacja do analizy widoczności danych ruchu sieciowego (jak poniżej)

4-Sspecyfikacje

| NL-NPB-5060 Broker pakietów sieciowych Mylinking™Parametry funkcjonalne | |||

| Interfejs sieciowy | 10GE | 48 gniazd SFP+; obsługuje światłowody jedno- i wielomodowe | |

| 40GE | 2 gniazda QSFP; obsługa 40GE, możliwość podziału na 4 gniazda 10G; obsługa światłowodów jedno- i wielomodowych | ||

| Interfejs MGT poza pasmem | 1*10/100/1000M port elektryczny | ||

| Tryb wdrażania | Tryb optyczny | Utrzymany | |

| Tryb rozpiętości lustrzanej | Utrzymany | ||

| Funkcja systemu | Podstawowe przetwarzanie ruchu | Replikacja/agregacja/dystrybucja ruchu | Utrzymany |

| Filtrowanie identyfikacji ruchu na podstawie siedmiu krotek IP/protokołu/portu | Utrzymany | ||

| Mecz UDF | Utrzymany | ||

| Oznacz/zamień/usuń VLAN | Utrzymany | ||

| Identyfikacja protokołu 3G/4G | Utrzymany | ||

| Kontrola stanu interfejsu | Utrzymany | ||

| Ochrona portu lustrzanego | Utrzymany | ||

| Nadmiarowe porty wyjściowe | Utrzymany | ||

| Zakończenie pakietu tunelowego | Utrzymany | ||

| Kapsułkowanie pakietów | Utrzymany | ||

| Wyjście z portu | Utrzymany | ||

| Niezależność od pakietów Ethernet | Utrzymany | ||

| Zdolność przetwarzania | 560 Gb/s | ||

| Inteligentne przetwarzanie ruchu | Znakowanie czasem | Utrzymany | |

| Usuń tag | Obsługiwane VxLAN, VLAN, GRE i stripping nagłówków MPLS | ||

| Deduplikacja danych | Obsługiwany poziom interfejsu/zasad | ||

| Podział pakietów | Obsługiwany poziom zasad | ||

| Obsługiwany poziom zasad | |||

| Identyfikacja protokołu tunelowania | Utrzymany | ||

| Identyfikacja protokołu warstwy aplikacji | Obsługiwane protokoły FTP/HTTP/POP/SMTP/DNS/NTP/ BitTorrent/SYSLOG/MYSQL/MSSQL itp. | ||

| Identyfikacja ruchu wideo | Utrzymany | ||

| Odszyfrowanie SSL | Utrzymany | ||

| Niestandardowa dekapsulacja | Utrzymany | ||

| Zdolność przetwarzania | 40 Gb/s | ||

| Diagnostyka i monitorowanie | Monitorowanie w czasie rzeczywistym | Obsługiwany poziom interfejsu/zasad | |

| Alarm drogowy | Obsługiwany poziom interfejsu/zasad | ||

| Przegląd historycznego ruchu | Obsługiwany poziom interfejsu/zasad | ||

| Przechwytywanie ruchu | Obsługiwany poziom interfejsu/zasad | ||

| Wykrywanie widoczności ruchu

| Podstawowa analiza | Statystyki podsumowujące wyświetlane są na podstawie podstawowych informacji, takich jak liczba pakietów, rozkład kategorii pakietów, liczba połączeń sesji i rozkład protokołów pakietów | |

| Analiza DPI | Obsługuje analizę współczynnika protokołu warstwy transportowej, analizę współczynnika transmisji jednokierunkowej i wielokierunkowej, analizę współczynnika ruchu IP, analizę współczynnika aplikacji DPI. Zawartość danych pomocniczych oparta na analizie czasu próbkowania prezentacji wielkości ruchu. Obsługuje analizę danych i statystyki oparte na przepływie sesji. | ||

| Dokładna analiza błędów | Obsługiwana analiza i lokalizacja błędów na podstawie danych o ruchu, w tym analiza zachowania transmisji pakietów, analiza błędów na poziomie przepływu danych, analiza błędów na poziomie pakietów, analiza błędów bezpieczeństwa i analiza błędów sieci. | ||

| Kierownictwo | ZARZĄDZANIE KONSOLĄ | Utrzymany | |

| Zarządzanie IP/siecią | Utrzymany | ||

| Zarządzanie SNMP | Utrzymany | ||

| Zarządzanie TELNET/SSH | Utrzymany | ||

| RADIUS lub TACACS + scentralizowane uwierzytelnianie autoryzacji | Utrzymany | ||

| Protokół SYSLOG | Utrzymany | ||

| Uwierzytelnianie użytkownika | Uwierzytelnianie na podstawie hasła użytkownika | ||

| Elektryczny (1+1 redundantny system zasilania - RPS) | Napięcie znamionowe zasilania | AC110~240V/DC-48V (opcjonalnie) | |

| Częstotliwość zasilania znamionowego | AC-50Hz | ||

| Prąd wejściowy | AC-3A / DC-10A | ||

| Moc znamionowa | Maks. 260 W | ||

| Środowisko | Temperatura pracy | 0–50℃ | |

| Temperatura przechowywania | -20-70℃ | ||

| Wilgotność robocza | 10%-95% bez kondensacji | ||

| Konfiguracja użytkownika | Konfiguracja konsoli | Interfejs RS232, 115200,8,N,1 | |

| Uwierzytelnianie hasłem | Utrzymany | ||

| Wysokość podwozia | Miejsce w szafie (U) | 1U 445 mm*44 mm*402 mm | |

5- Informacje o zamówieniu

ML-NPB-5060 2 gniazda QSFP 40G plus 48 gniazd 10GE/GE SFP+, 560 Gb/s